مقال : تعريف بعملية التحقيق الجنائي الرقمي

في كثير من الاحيان نسمع بأن جهات حكومية قامت بإقتحام منزل هاكر وإعتقاله و أخذ جميع الأدوات والأمور التقنية الموجودة في منزل الهاكر .. بالتأكيد لم يأخذوها فقط لكي يثبتوا التهمه عليه ! بهل قامو بمصادرة وحجز جميع الأدوات لكي يقوموا بتحليلها وإستخراج أدلة قاطعة بأن العملية تمت بالإضافه لكي يستفيدوا من هذه الأدوات الموجود في فهم الإختراقات الموجهه كتهم لهذا الهاكر … لذلك بكل بساطة عملية التحليل الجنائي الرقمي تعرف على أنها عملية إستخراج ومعرفة وجمع أكبر قدر من الإدلة من أماكن الإخترقات وأيضاً من نفس أجهزة هذا الهاكر لكي يتم إثبات التهم الموجهه عليه وأيضاً كما ذكرت معرفة الأمور والأدوات التي تم إستخدامها في هذه العملية لكي تكون المحاكمة لمثل هذه الأشخاص سليمة وعادلة وتثيبت جميع الأمور بالأدلة القاطعة.

عملية التحقيق الجنائي الرقمي ليست مقتصرة فقط على اﻷجهزه الإلكترونية أو أدلة ملموسة (Hardware) بل من الممكن أن تكون أيضاً عملية تتبع لبعض اﻷدلة والأمور التي تم إجرائها إثناء عملية الإختراق او بعد عملية الإختراق من خلال تحليل ملفات النظام وتتبع أثراه والحركات التي قام بها او يقوم بها في نفس اللحظه وهذه الأمور جميعها تفيد في عملية التحقيق الجنائي الرقمي ليس فقط لمعرفة الجاني بل لمعرفة نقاط ضعف الموقع لديك من خلال تحليل الحركات التي قام بها المخترق أثناء عملية الإختراق.

في حال وجود أي إشعار يدل على وجود عمليات إختراق سواء من خلال مراقبتك الدورية لملفات log أو من خلال متابعة الإشعارات الناتجة عن الجدار الناري الموجود على السيرفر مثل csf firewall وسوف يحاول البرنامج تحديد الأيبيهات التي حاولت التخمين والدخول على السيرفر من جهة وأيضاً سوف نحاول نحن كمحقيقين جنائين أن نلقي نظرة على ملفات access log لكي نحلل الحركات التي قام بها المخترق على تطبيق الويب الخاص بنا وسوف نحاول معرفة الطرق التي حاول المخترق للدخول للموقع من خلالها.

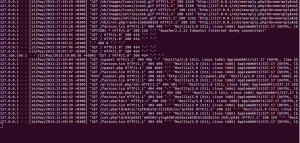

دعونا نلقي نظرة بسيطه على ملف access log الخاصة بخادم الويب Apache ومعرفة ما الحركات التي ممكن أن يكون المخترق قد قام بها ومعرفة ما هي الأمور الضارة التي حاول أن يفعلها .. للنظر على هذه الصورة كتوضيح أكثر للموضوع (قم بفتح الصورة لتظهر بشكل كامل).

دعونا نقرأ السطر ما قبل الأخير لكي نشاهد أن الأيبي “127.0.0.1” قام بتاريخ “16/May/2013:12:49:59” طلب الملف “cat.php” كما قام أيضاً بإرسال الطلب “<p>i’am trying to xss this site</p>” فنستنتج من هذا الطلب بأنه يحاول أن يحقن أكواد html لمحاولة إستغلال وإكتشاف ثغرة xss موجودة بالتطبيق وعلى ذلك يتم حجب هذا الأيبي لإنه يحاول أن يخترق هذا الموقع وكما لاحظنا من خلال حقن أكواد html لمحاولة إكتشاف ثغرة xss.

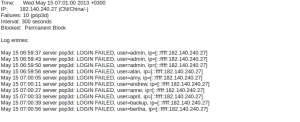

الأن دعونا نأتي لدليل أخر يثبت أن هنالك مثلاً جهات تقوم بمحاول إختراق السيرفر وهي البرامج المركبة على السيرفر لضمان حمايته مثل DDos-deflate وأيضاً الجدار الناري الشهير CSF دعونا نلقي نظرة على بعض التنبيهات التي توضح محاولات بالتخمين وإختراق السيرفر (يرجى الضغط على الصورة لكي تظهر بشكل مناسب) :

في هذه الصورة نلاحظ وجود تنبيه من قبل البرنامج الشهير المستخدم في صد هجمات حجب الخدمة وهو برنامج DDos-deflate والذي يخبرنا به بأنه تم حجب بعض المحاولات لإغراق السيرفر وعمل حجب خدمة عليه.

دعونا الأن نتعرف على تنبيه يدل على محاولات للتخمين على السيرفر ومحاولة إختراقه بشكل مباشر من خلال التخمين على بعض التطبيقات والخدمات التي تعمل على هذا السيرفر (الرجاء الضغط على الصورة لكي تظهر بشكل مناسب) :

كما نلاحظ فإن هنالك محاولة لإختراق سيرفر iSecur1ty البارحة وكان على سيرفر pop3d الخاص بنقل الإيميلات من السيرفر وكان الأيبي من الصين (من المتوقع أن يكون هذا الهاكر يستخدم بروكسي فنحن لا يوجد خلافات بيننا وبين الصين :)) وكما نلاحظ تظهر معلومات الدخول التي حاول المخترق من خلالها الدخول إلى السيرفر والتي بحمد الله فشلت.

هذه لمحة بسطية جداً جداً عن عملية التحقيق الجنائي ومعرفة كيفية الحصول على بعض المعلومات التي من الممكن أن تفيد في تتبع عمليات الإختراق من خلال تحليل بعض الملفات والأمور التي تكون منصبه بشكل مسبق على السيرفر لضمان حمايته ونسمي مثل هذه الحمايات (حمايات وقائية) تفيد في مراقبة حركات السيرفر ورصد جميع الأمور الخاصه به.

كل الشكر مقال اكثر من رائع اخ محمد …. وبالنسبة للاختراق … فاكيد لكم بالصين اعداء … ههههه

وفقكم الله لكل خير …

السلام عليكم في الحقيقة هدا المقال رد ممتاز على محاولة الإختراق ومما لا شك فيه أن الموقع يوجد فيه أناس خبراء في مجال الأمن والحماية وقد أستفدت من بعض شروحاتهم لم أم أكن لاجدها في المحتوى العربي

في نضري الأمر بسيط جدا كلما كانت هناك دورة عربية مجانية في النت وتتحول الى دورة مدفوعة يحصل متل هدا

الأمر هناك عدة أمتلة ولا داعي لدكر الدورات التي سبقت ان تم إختراق موقعها أو حاولو

السبب بسيط جدا هو أن من يمتلكون المعلومات يقومون بإحتكارها في المنتديات لكي يكتسبو اكبر عدد من المتابعين ليكون الربح المادي في أكبر مدة

وحينما تضهر دورة يتم استهدافها لكي يحاولو توزيعها بالمجان طبعا بعد مشاهدتها والإستفادة منها

إدا لم يستطيعو إختراقها يحاولون جمع جيش من المتابعين والقيام بهجوم حجب الخدمة

للأسف متل هده الأمور تحصل مع أغلبيت المدونين باللغة العربية نادرا ما نرى محاولات إختراق لمواقع غربية تطرح دورات مجانية

مقَال ممُتاز كما تعوُدنا منكم أخواني في ” isecur1ty ” , فوائد ومعلومات ممتازة عن ( التحقيق الجنائي الرقمي )

بارك الله فيك أخوي محمد عسكر .

لو تمكن الهكر بالدخول الى سيرفر pop3d كيف يمكن له الاستفادة من هذا الامر

يعني ما هي المخاطر من دخول هذا الهكر للسيرفر الخاص بنقل البريد ؟

وكيف نتخفي بدون مراقبة جهات سيادية

شكرا جزيلا على هذا الموضوع الرائع والشرح المبسط

وفقكم الله لكل خير

شكرا مقال جدا ممتاز

مقال رائع يوحى بوجود خبره في مجال الامن المعلوماتي

ارجو موفاتانا بكل جديد على البريد اللكتروني ان امكن حول كل ما يتعلق بالامن المعلوماتي

تسلم يداك يا معلم واصل معلومات شيقة بارك الله فيك ودمت في خدمة المتعلم العربي .