أمن وحماية الهواتف الذكية

-

مقال : إستغلال ثغرة Stage Fright على أنظمة Android وإختراقها من خلال MMS

خلال الأسابيع الماضية شكلت ثغرة Stage Fright جدل عالمي كبير جداً حولها , حيث تمكنك هذه الثغرة من إختراق الأجهزة…

أكمل القراءة » -

مقال : التحقيق الجنائي الرقمي لأنظمة Android بإستخدام DumpSys

كنا قد تحدثنا في مواضيع سابقة عن نظام الأندوريد، وأنها تعتبر من أكثر الأنظمة التي يتم استهدافها. في هذا الموضوع…

أكمل القراءة » -

مقال : تحويل الهاتف النقال إلى شبكة إتصال وهمية وإختراق المستخدمين

أصبحت الشبكات اللاسلكية منتشرة بشكل كبير جداً في الفترة الأخيرة , حيث تتواجد الشبكات اللاسلكية في معظم الأماكن , المطاعم…

أكمل القراءة » -

مقال: هندسة عكسية لتطبيقات الأندرويد بواسطة APKTool

تحدثنا قبلاً عن الأدوات التي تساعدنا في اختبار اختراق تطبيقات الأندرويد وذكرنا أداة APKTool، في هذا المقال إن شاء الله…

أكمل القراءة » -

مقال: قوة الـADB في جمع المعلومات على أنظمة الأندرويد

كنا قد تحدثنا من قبل عن أداة ADB بشكل بسيط وقلنا أنه سطر أوامر متعدد الاستخدامات، الـADB هو برنامج مكون…

أكمل القراءة » -

مقال: تخطي الـPattern أو كلمة المرور على أنظمة الأندرويد

كنا في دروس سابقة قد قمنا بعمل مُختبَر اختراق خاص بنا، في هذا الدرس إن شاء الله سأقوم بشرح كيفية…

أكمل القراءة » -

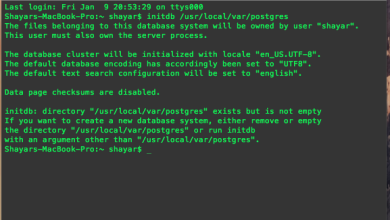

مقال: صنع مختبر اختراق لفحص أنظمة الأندرويد

كنا قد تحدثنا في درس سابق عن بداية الأندرويد وبنيته، في هذا المقال إن شاء الله سنتحدث عن الـSDK أو…

أكمل القراءة » -

مقال : نظرة خاطفة على حماية أنظمة الأندرويد

نظرًا لتصاعد الاهتمام بأمن تطبيقات الموبايل في الفترة الأخيرة، فقد قررت أن أقوم بطرح سلسلة من الدروس تتحدث عن اختبار…

أكمل القراءة » -

فيديو : نظرة حول توزيعة Santoku linux المخصصة لإختبار إختراق تطبيقات الهواتف

في هذا الفيديو تحدثت بشكل سريع عن توزيعة Santoku linux المخصصة لإختبار إختراق الهواتف النقالة , بعد تجربتي للتوزيعة رأيت أنها…

أكمل القراءة » -

بودكاست : الحلقة 012 -تعريف بـ Android Root

في هذه الحلقة تحدثنا مع محمد الحضراني مهتم في أنظمة أندرويد ومؤسس موقع أندرويد تايم عن Android Root وكل ما…

أكمل القراءة »