مقال : كيف تستخدم ملف docx في جلب عنوان ip الخاص بهدف معين

في الكثير من الأحيان نحاول إستهداف شبكة شركة معينة أثناء إختبار الإختراق , ونحاول جلب عنوان ip الخاص بجهاز معين مثلاً سواء كان على هذه الشبكة أو جهاز منفصل , ويوجد العديد من السياسات التي تمنع فتح الروابط الخارجية , الملفات التنفيذية أو أي ملفات بشكل عام بإستثناء ملفات المستندات مثل docx , pdf , xls وغيرها من الملفات التي يتم تداولها بالأعمال المكتبية بشكل عام.

خلال الأسبوع الماضي حاولت أن أقوم ببعض الأمور التي تجعلني أستطيع تحديد عنوان ip لأي شخص من خلال ملف docx وتوصلت لخدعة بسيطة جداً نستطيع إستخدامها في عملية ip grabbing , حيث سوف نعتمد على ملف docx ك ip grabber لجلب عنوان ip لهدف معين قام بفتح الملف.

كيف سوف أقوم بذلك ؟

العملية بسيطة جداً , حيث سوف أقوم بإدراج صورة خاصة من على سيرفر أمتلك صلاحية الدخول عليه , ومراقبة ملفات Log الخاصة بهذا السيرفر , وأتتبع عنوان ip الذي قام بفتح صورة معينة معرفة لدينا بأنها الصورة التي سوف نستخدمها داخل ملف docx لجلب عنوان ip الخاص بالهدف 😀 .. بسيطة جداً أليس كذلك ؟

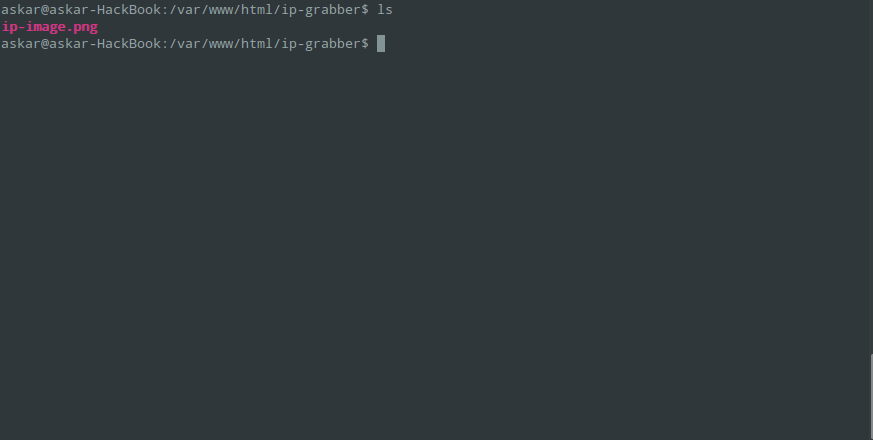

مبدئياً سوف أضع صورة تحمل الإسم ip-image.png داخل المجلد ip-grabber في المجلد الرئيسي الخاص ب apache لدي كما موضح بالصورة التالية :

طبعاً عنوان ip الخاص بي هو 192.168.1.4 , لذا فإذا أردنا إدراج الصورة بشكل خارجي سوف نستخدم الرابط :

http://192.168.1.4/ip-grabber/ip-image.png

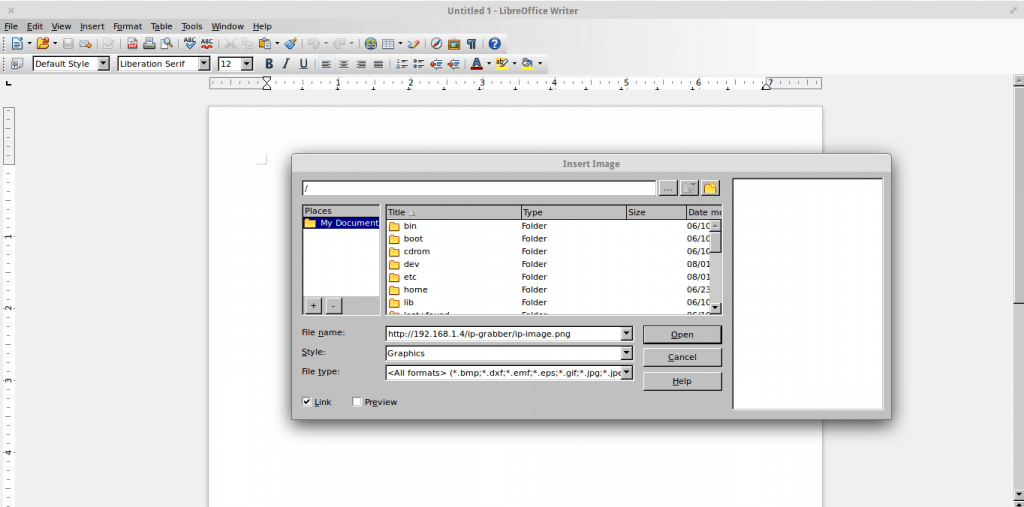

الأن سوف نقوم بإستخدام برنامج LibreOffice Writer وهو برنامج شبيه ب Microsoft word على أنظمة لينُكس , سوف نقوم بتحرير نص معين وإضافة الصورة بشكل طبيعي كصورة خارجية بحيث يتم إستداعئها في كل مره نقوم بفتح الملف , حيث فور فتح الملف من قبل الجهاز الهدف سوف يقوم بإستدعاء الصورة وتسجيل عنوان ip في ملفات Logs الخاصة بنا.

هذه صورة إضافة الصورة بشكل خارجي من الرابط الموجود في الأعلى :

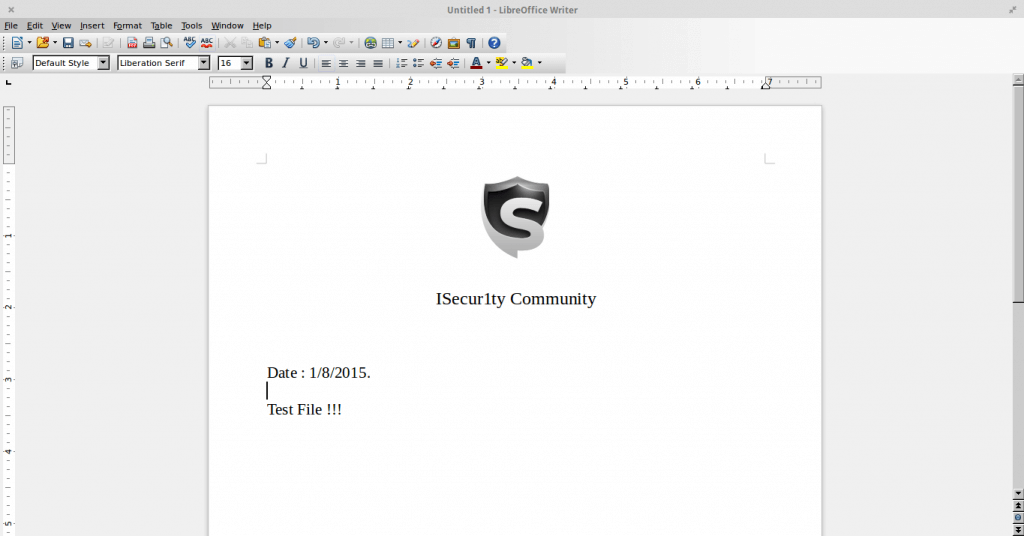

وهذه الصورة بعد إضافة الرابط وإرفاقه وإضافة بعض البيانات البسيطة :

كما نرى تم إضافة شعار iSecur1ty وهو الصورة التي تم إرفاقها من الرابط , دعونا الأن نحفظ الملف بإسم test-file.docx ونقوم بفتحه على جهاز أخر ونراجع ملفات Log ونرى أي عنوان ip جديد قام بفتح الصورة.

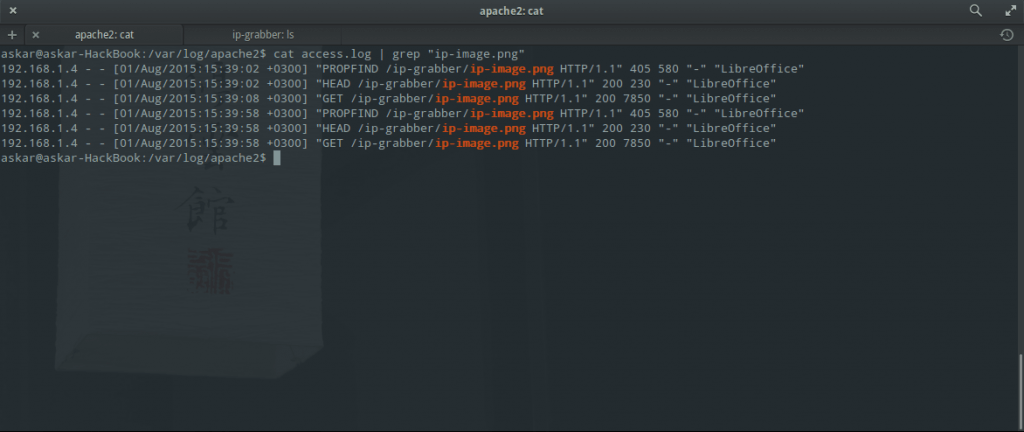

سوف نقوم في البداية بتحليل جميع الطلبات التي قامت بطلب الصورة ip-image.png من على السيرفر الخاص بنا :

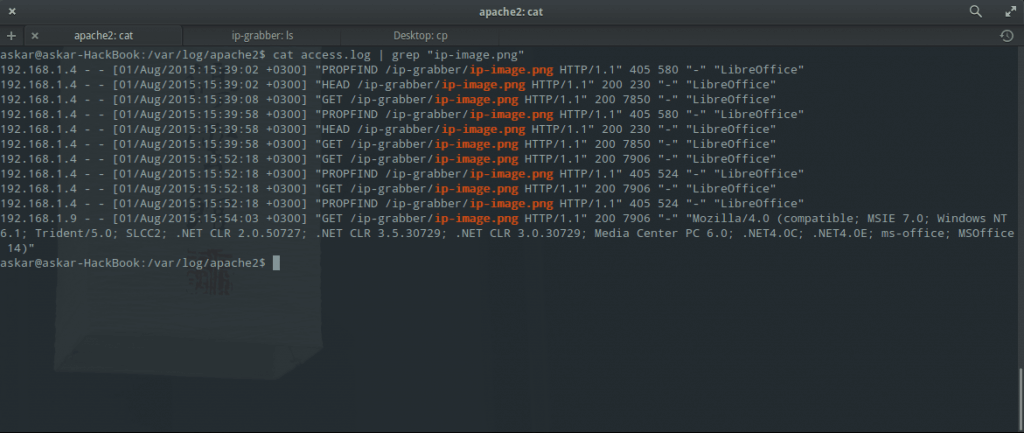

كما نشاهد جميع الطلبات قدمت من جهازي الذي يحمل العنوان 192.168.1.4 , دعونا الأن نحاول فتحه من جهاز أخر ونرى النتيجة :

كما نشاهد تم طلب الصورة من جهاز يحمل العنوان 192.168.1.9 ولو نلاحظ أيضاً الطلب يحتوي على معلومات تشير بأن الملف تم فتحه من جهاز Windows.

من الممكن عند فتح الملف من Microsoft word أن يقوم بإرسال تنبيه بسيط بأن الملف يحتوي على روابط خارجية , وهنا يأتي دور مختبر الإختراق بكتابة صيغة جيدة داخل الملف 🙂

وكما نلاحظ تمت العملية بنجاح وقمنا بجلب عنوان ip الخاص بالهدف , العملية بسيطة جداً وهي خدعة أحب الإعتماد عليها في بعض الحالات وأحببت أن أقوم بمشاركتها معكم.

في حال كان لديكم حلول تستخدمونها في هذا المجال بشيء مشابه المرجو مشاركتها معنا من خلال التعليقات.

أتمنى أن يكون المقال أعجبكم وبإذن الله سوف يكون لنا مقالات قريبة تشرح جميع المعلومات عن الشبكات الداخلية للمؤسسات بشكل أكبر إن شاء الله 🙂

حلو بس انت لم تشرح كيف نرفع الصورة على موقع يعطينا اي بي الشخص الي بفتحها

او الطريقة كيف بتم؟

يعني انت شرحت كيف تحط الصورة وكيف تشوف اﻻي بي

لكن ما شرحت عن طريق اي موقع بترفع الصورة واي موقع بمكنك من مشاهدة اي بي من يفتحها؟

يكون سيرفر خاص بك تملكه انت أو vps ..

حتى تستطيع مشاهده ال logs ..

كما قال الأخ أحمد حجازي لا بد من إستخدام جهازك الشخصي أو سيرفر خاص أو حتى أستضافة خاصه بك مع إستخدام إسم الموقع الخاص بك ومراجعة ملفات Logs الخاصة بموقعك 😉

تم رفع الصورة علي موقعه الخاص وأضاف الصورة في الملف علي أنها ملف خارجي أي عندما يتم فتح الملف النصي سيتم طلب تحميل الصورة لأنها مرفقه من عنوان إنترنت والذي هو عبارة عن رابط تلك الصورة علي موقعه الخاص كما أخبرتك , ويقوم بمراقبة السجل علي موقعه فيجد الـ ip الذي إتصل بالموقع ( لتحميل الصورة ) , ولأن الصوره في الغالب حجمها خفيف فلا يلاحظ المُستهدف أنها من مصدر خارجي وليست مرفقه في الملف …

الخدعة تشتغل بشبكات WAN ? او بس LAN ?

بالطبع عزيزي تعمل على الشبكات المحلية والشبكة الخارجية دون أي مشكلة 🙂

فيه طرق عديدة بامكانك استعمال هذا الموقع مباشرة

http://iplogger.org/getnewid.php

الذي يقدم صورة وهمية تقوم ب………..

و بامكانك برمجة هذا بالPHP

شيء بسيط مبرمجه

http://i.imgur.com/JOko2jF.png

يعطيك أيضا البلوقينات المستعملة في الجهاز و الباقي عليك

بالتوفيق

nice my brother mohammed very very nice thank you

ممكن اعرف اخترق شبكة واي فاي ازاي ؟

كيف يمكن الحصول على السيرفر

اتمنى الرد

قم بـ اخراق اي موقع وسحب روت . واستخدمه . !> في حالة ان لم تستطيع شرائه : موفق

هو ازاي ده ip private ؟؟

اي حد عنده روتر بياخد القيم دي !!

مش المفروض بعرف الـ public ip بتاعه ؟؟

ممكن توضيح للنقطة دي

صديقي بدي اسالك بتعرف شخص اسمو علي محمد ؟

احيانا gmail

بيبعت سبايدرز مهمتها تتبع الملفات و فحصها

و ده اجراء بتقوم بيه مزودي خدمات البريد الالكتروني

لذلك ممكن تظهر بعض عنواين ip اضافية

مع ip الضحية.

السلام عليكم أعتقد أنه في حالة كانت الصورة على سيرفر خارجي سيتم التعرف فقط على@ ip لآخر رويتر تم المرور به و ليس السيرفر الذي يحتوى الملف. Doc. فالرجاء التوضيح هل @ip تكون مخفية من البداية بالملف.Doc و بعد ذلك يتم استخراجها أو من خلال التعرف على@ ip خلال الاتصال بالسيرفر. مع الشكر