مقال : كيفية تشفير البيانات داخل الشبكة باستخدام IPSEC

السلام عليكم ورحمة الله وبركاته

اعزائي زوار واعضاء موقع iSecur1ty الكرام . احببت ان اشارك معكم بعض المعلومات عن كيفية تشفير البيانات داخل الشبكة باستخدام IPsec كنت قد حضرت اليوم ورشة تدريبيه لهذا الموضوع وحقيقة كانت في غاية الروعه فقد كانت مقدمه مجانا من شركة Andromeda Labs

احب اولا ان اتوجه بالشكر للقائمين علي هذه الشركة خاصة المهندس / عمرو امين علي تقديمهم دائما الدعم ومشاركة المعرفه للجميع .

لنبدأ في موضوع المقال :

ساشرح السيناريو من جانب المهاجم ومن جانب مدير النظام ايضا او المسئول عن حماية الشبكة .

ان تحدثنا عن جانب المهاجم فما يمكن فعله بشبكة ما استطاع الدخول اليها ؟ يمكنه عمل Man in The Middle attack مثلا

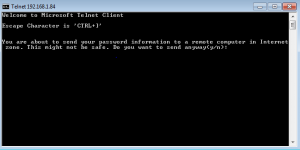

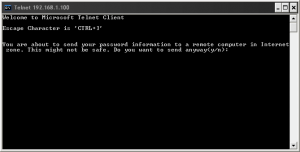

ويمكنه عمل Sniffing لكلمات المرور والـ Traffic المار بالشبكه من جهاز الي جهاز داخلي . لنفترض مثلا ان هناك شبكة لشركة ما واستطاع احد المخترقين الوصول الي الشبكة ومن ثم قام بعمل sniffing ربما سيجيب احدكم بان مثلا هناك بروتوكولات مشفره مثل HTTPS,SSH وغيرها من الصعب للمخترق الوصول الي المعلومات الماره امامه من خلال البروتوكولات المشفره . ولكن ماذا عن البروتوكولات الغير مشفره مثل Telnet مثلا ؟ فمن السهل علي المخترق وقتها التقاط كلمات المرور والدخول لعملية اتصال خاصه بالـ Telnet بكل سهوله من خلال اي network monitor كـ wireshark او Microsoft Network Monitor مثلا . ان كنت مدير النظام الخاص بالشركه او المهندس الخاص بالتأمين ماهي الطريقه المناسبه برأيك لمنع المخترق من الوصول الي معلومات الدخول او اي معلومات خاصه بالبروتوكولات الغير مشفره ؟ .

تختلف الاراء عن كيفية منع المخترق من الوصول ولكن بالتأكيد الحل الافضل هو تشفير الاتصال القائم بين الاجهزه وبعضها وبالتالي لن يستطيع المخترق الحصول عن اية معلومات في الـ Traffic المار .

التجربه العملية

لنبدأ في تحضير المعمل الخاص بنا حيث سنقوم باستخدام جهازين يعمل احدهم كـ server والاخر كـ client .

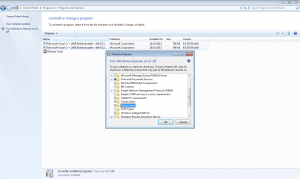

اولا : تشغيل خاصية الـ Telnet للخادم والعميل من خلال ->

1 – الدخول الي لوحة التحكم Control Panel ومن ثم Programs ومن ثم Programs & features سنجد بالقائمه علي اليسار Turn Windows Feature on & off قم بالضغط عليها .

2- قم باختيار Telnet Server , Telnet Client ومن ثم الضغط علي ok

ثانيا : تشغيل خدمة الـ Telnet من خلال الخدمات ->

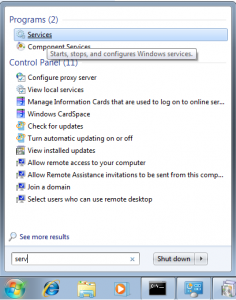

1 – من قائمة start قم بكتابه services ومن ثم الضغط عليها .

2 – ستفتح لك قائمة الخدمات الموجوده بالنظام قم بالبحث عن خدمة Telnet ومن ثم الضغط عليها واختيار Automatic ومن بعدها اختيار start حتي يتم تشغيل الخدمه تلقائيا .

قم بفعل نفس الخطوات في الجهاز الاخر ومن ثم حاول الدخول من جهاز الي الاخر من خلال تطبيق امر Telnet IP address الخاص بالجهاز .

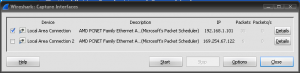

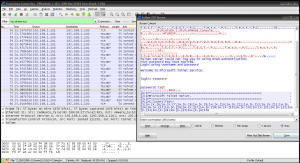

قم بفتح Wireshark لمراقبة عملية الاتصال العاديه

بعد ان يتم الاتصال بنجاح نعود الي Wireshark لنري ما قد تم التقاطه

كما نلاحظ في هذه الصوره ان الـ Wireshark قد التقط كل المعلومات التي تمت اثناء الاتصال بـ telnet لانه اتصال غير مشفر .

تجربة عملية 2

لنقم بتشفير الاتصال وستتم هذه التجربه علي الجهازين (السيرفر / العميل ) .

اولا من جهاز السيرفر :

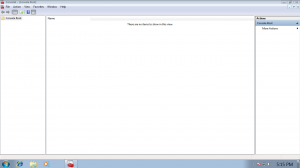

لنقم بفتح mmc من قائمة start ستفتح لك النافذه التاليه

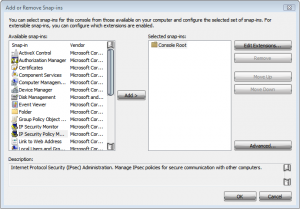

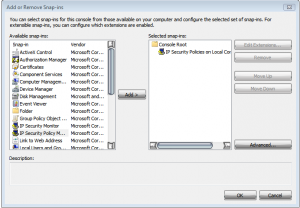

سنقوم باضافة IPSEC Policy من خلال الضغط علي Ctrl+M او من قائمة File قم باختيار Add/Remove snapin

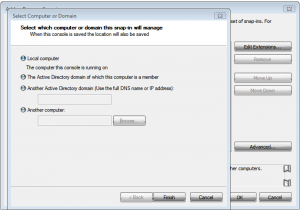

سنقوم باختيار IPSEC POLICY وبعدها ستظهر النافذه التاليه سنبقيها علي الاختيار الاول ومن ثم Finish

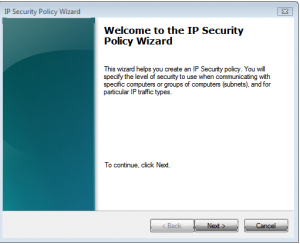

لنقم بالضغط علي IPSEC Policy on local computer ومن ثم الضغط اضافة Policy جديد من خلال الضغط بزر الفاره الايمن واختيار Create IP Security Policy سنلاحظ ظهور نافذه جديده لاضافة ألـ Policy الجديده

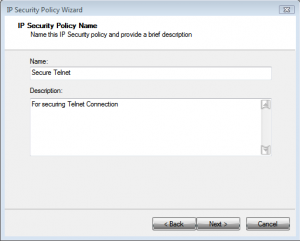

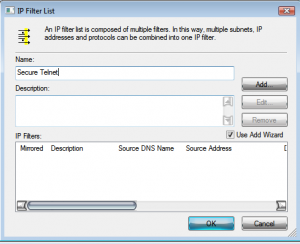

سنقوم بتسميه الـ Policy باي اسم تريده وليكن مثلا Secure Telnet

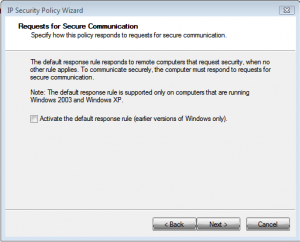

بعد الضغط علي next ستظهر لك Requests For secure communication وكما نلاحظ انها غير مدعومه الا علي windows xp/2000 او النسخه القديمه من وندوز بمعني اصح لذلك سنتركها

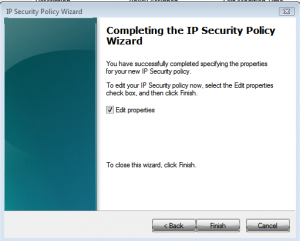

بعد الضغط علي next ستظهر لنا انه تم اضافة Policy جديده ولكن حتي الان فهي فارغه

عند الضغط علي Finish سيقوم بفتح الـ Properities الخاصه بالـ Policy وسنقوم بعمل Add لـ Rule جديده

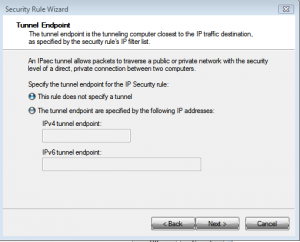

في اول اختيار بعد الضغط علي next سنجد انه يقوم بتحديد الـ Tunnel الخاص بالاتصال ولكننا سنقوم باختيار This rule doesn’t speficy a tunnel

في اول اختيار بعد الضغط علي next سنجد انه يقوم بتحديد الـ Tunnel الخاص بالاتصال ولكننا سنقوم باختيار This rule doesn’t speficy a tunnel

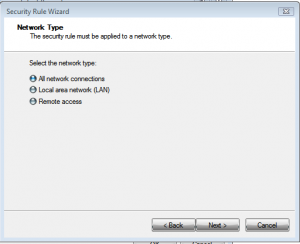

بعدها يتم تحديد كيف سيتم تطبيق هذا الـ Rule فساقوم باختيار All network connection للتطبيق علي جميع الاتصالات

بعدها سنبدأ في تحديد الـ Filter ومن خلال نقوم باختيار المرسل والمستقبل ونوع الاتصال والبورت وغيرها من الاختيارات

ساقوم باختيار Add لاضافة فلتر جديد واقوم بتسميته اي اسم وليكن Secure telnet ونقوم بالضغط علي Add

ستفتح بعدها نافذه اخري لنقم بتحديد معلومات المرسل والمستقبل ونوع الاتصال

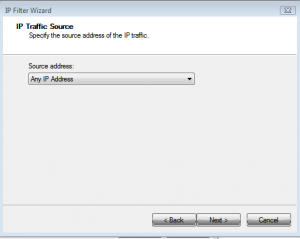

بعد الضغط علي next سيقوم بتحديد Source address

ملحوظه : بما اننا نقوم بعمل هذه الاجراءات علي جهاز السيرفر فبالتالي سيتم تحديد المصدر هو “اي جهاز” والمستقبل هو “السيرفر الحالي ” ولذلك قمت باختيار any ip address كمصدر ومن ثم ساقوم بوضع جهاز السيرفر كمستقبل

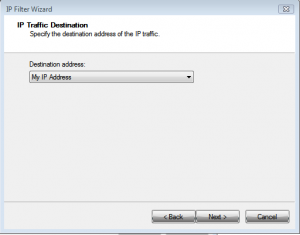

قمت هنا بتحديد جهاز المستقبل وهو جهاز السيرفر .

ملحوظه 2 : عند القيام بعمل هذه الاعدادت مره اخري علي جهاز العميل فسيتم تغيير الـ source / destination لتكون عكس السيرفر بمعني انه سيتم تحديد المصدر “جهاز العميل ” وجهاز الوصول ” Any IP address “

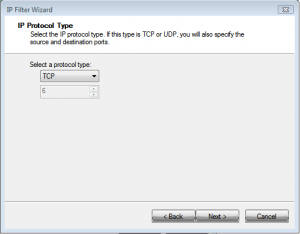

بعدها سنقوم بتحديد نوع الاتصال “البروتوكول ” وهنا ساقوم بتحديد نوع البروتوكول TCP

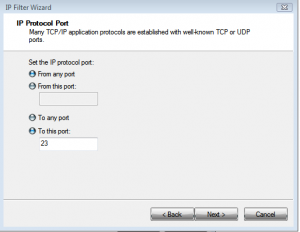

بعدها ستفتح نافذة اخري تطلب ارقام المنافذ للبروتوكولات التي يتم تنفيذ الـ filter عليها فساقوم بتحديد بورت 23 وهو الخاص بالتلنت

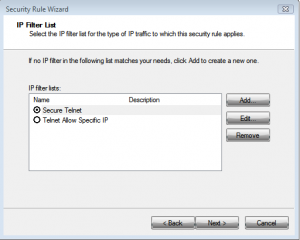

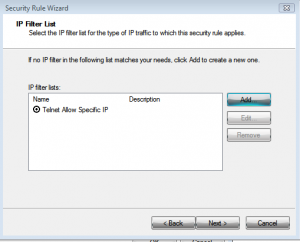

بعدها ستفتح نافذة جديد ساقوم من خلالها باختيار Secure Telnet وهو الفلتر الذي قمت بتسميته مسبقا

ملحوظه : تاكد انك قمت باختيار الفلتر عن طريق التاكد من وجود الدائرة السوداء بجانب الفلتر

حتي الان قمنا باضافة Policy وبداخلها Filter يقم بتحديد نوع الاتصال “تيلنت” و المصدر “اي جهاز” والمستقبل” جهاز السيرفر” الخاص بنا

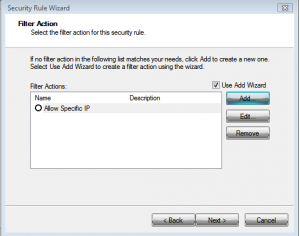

سنقوم في الخطوه التاليه بعمل Action ومن خلال هذه الـ ACTION يتم تحديد مايمكن فعله مع الفلتر اي مثلا “منع اتصال تلنت ” تحديد ايبي محدد ليقم هو فقط بالاتصال بالسيرفر او منع اي بي محدد من الاتصال ولكن في هذه الخطوه سنقوم بعمل تشفير للتلنت وسنمنع اي اتصال اخر غير مشفر .

بعد الضغط علي next سنقوم باضافة الـ ACTION من خلال الضغط علي add في النافذه التاليه

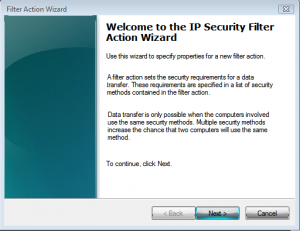

بعد الضغط علي next

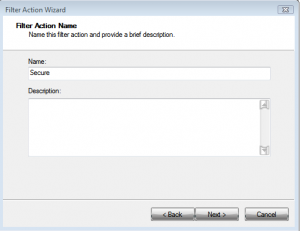

سنقوم بتسمية الـ Action اي اسم نريده مثلا Secure .

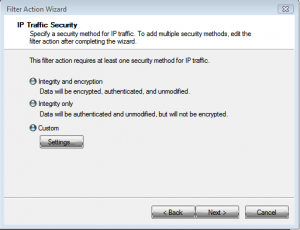

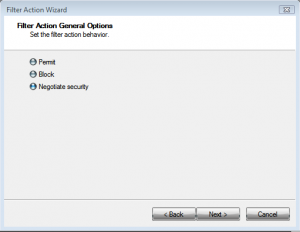

بعد الضغط علي next ستظهر عدة خيارات

منها السماح بالاتصال او عمل block للاتصال او تشفير الاتصال في الاختيار التالت فسنقوم باختيار Negotiate security

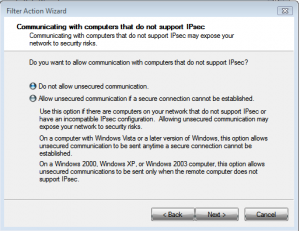

بعد الضغط علي next سيظهر لنا اختيارين منهم عدم السماح للاتصالات الغير مشفره والاخير السماح للاتصالات الغير مشفره من الاتصال ان فشلت في الاتصال المشفر ولكن انا هنا ساقوم باختيار عدم السماح للاتصالات غير المشفره وهذا يعني ان اي اتصال ياتي من اي جهاز بطريقه غير مشفره فسيتم رفض الاتصال

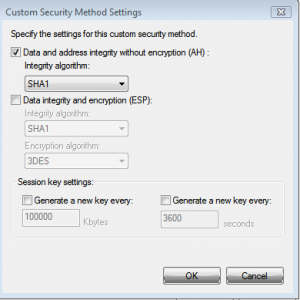

ساقوم باختيار Custom لتحديد نوع التشفير و Preshared Key بعد الضغط علي Settings

ساقوم باختيار Custom لتحديد نوع التشفير و Preshared Key بعد الضغط علي Settings

يوجد نوعان من التشفير AH , ESP ساقوم باختيار AH  بعدها ساقوم بتحديد Preshared Key بعد الضغط علي next

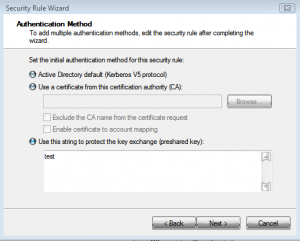

بعدها ساقوم بتحديد Preshared Key بعد الضغط علي next

وليكن test ويجب مراعاه وضع نفس الـ Key عند سيرفر العميل

بعد الانتهاء من كل هذا نعود الي الصفحه الرئيسيه ونقوم باختيار الـ Policy التي قمنا باضافتها والضغط بزر الفاره الايمن واختيار assign لكي يتم تشغيلها

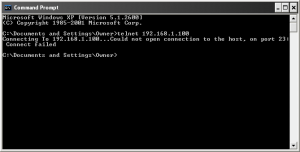

عند محاولة الدخول الغير مشفره من اي جهاز الي هذا السيرفر فسوف تكون هذه هي النتيجه

ولكن بعد تطبيق نفس الـ Policy وتحديد Key بنفس اعدادات السيرفر فسوف يتم الدخول

لمزيد من المعلومات عن Authentication Header , ESP يمكنكم الدخول علي هذا الرابط

اتمني ان اكون افدتكم . تحياتي

شرح رائع جداً

وان شاء الله اقوم بالتجربه عن قريب

سلمت يمناك

شكرا جدا لك اخي حذيفه

تحياتي 🙂

و كيف يمكن التنصت على بروتوكولات مشفره مثل HTTPS,SSH هل هناك أي طريقة ؟؟

حتي الان لم يتم الوصول الي طريقه للتنصت علي البروتوكولات المشفره بIPSEC

وهل هناك تقنية للتنصت و تحليل البروتوكولات مشفره مثل HTTPS,SSH ؟؟

ربنا يكرمك شرح متميز ^_^

شكرا جدا لك 🙂

IPsec it’s a tree head protocol that use IKE(internet key exchange) as a first step to get a secure tunnel between two machines where the secret keys being in exchange ,

at next the AH protocol authentication header assuring authentication and information integrity ,

and the ESP ‘encapsulation Security payload use a mechanize m to protect data transmission.

we can do an IPsec Enumeration using a smart tool

‘ipsecscan’ it’s a Win32 command-line utility that can identify IPsec enabled

devices and hosts; it’s available at

http://ntsecurity.nu/toolbox/ipsecscan/. [1]

hope be useful !!

Ayoub

طيب كيفية التشفير من خلال نظام التشغيل لينكس أو ماك

you know you’re the best at all

merci mon ami

بارك الله فيك مجتمع isecur1ty الافضل من حيث التدوينات

اتمنى ان تستمروا بهذه التدوينات الرائعة وستكونون المجتمع الاول في الوطن العربي

ايضا سنرفد هذا الموقع الجميل بتدوينات حصرية باذنه تعالى

مني لكم اطيب التحيات

السلام عليكم ^_^

وماذا عن linux

شكرا لك اخي على الشرح القييم انا اريد ان اضع فيديوهات بالموقع هلا من الممكن ؟

بارك الله فيك أخي أحمد على المقالة الرائعة