مقال : شرح انشاء SSH Honeypot بأستخدام اداة Kippo

بسم الله الرحمن الرحيم

حماية السيرفرات مهمة جدا صعبه ودقيقة للغاية ويجب على مدير السيرفر ان يكون مستيقظ دائما لأي محاولة اختراق للسيرفر والاستعداد للهجوم قبل حدوث الهجوم . يجب على مدير النظام دراسة اساليب الاختراق ومعرفة ماهي نوعية الهجمات التي يتعرض لها وماهي تقنيات الشخص الذي يقوم بالهجوم وطريقة تفكيره لكي يستطيع حماية السيرفر لأكبر درجة ممكنة . فكيف يتم هذا .

مفهوم انظمة Honeypot :

انظمة ومشاريع Honeypot هي عبارة عن محاكاه لبعض خدمات السيرفر واحيانا لكل نظام التشغيل لوهم المهاجم انه يهاجم السيرفر الحقيقي او الخدمة الفلانية على السيرفر وهو في الحقيقة يهاجم برنامج يقوم بتمثيل السيرفر , على سبيل المثال اذا قام مدير شبكة في احد الشركات بوضع Honeypot في الشبكة لأستدراج الهاكر في الشبكة الذي يحاول اختراق الشبكة . سوف يجد السيرفر ويقوم بفحصه سوف تظهر له بعض البورتات التي اختارها مدير السيرفر ويريد اظهارها للهاكر بشكل مقصود كذلك سوف يقوم الهاكر بعمل بعض الهجمات ايضا من الممكن ان يتم وضع بعض الثغرات على بعض البورتات وايضا اضع خطة كاملة لوهم المهاجم . وفي الحقيقه يتم تسجيل كل حركات الشخص وربما قد حصل على وصول الى السيرفر بالفعل وماهو الا سيرفر وهمي ليس حقيقي واحيانا السيرفر كله عباره عن مشروع برمجي ينصب داخل سيرفر اخر ويحمل ايبي مختلف وله بورتاته وخدماته , ويعيش الهاكر داخل السيرفر , ولكن الهدف من هذا هو ان مدير السيرفر يعود لقراءة سجلات النظام بالكامل ودراستها ومعرفه اسلوب الهاكر وماهي تقنياته للهجوم وماهي نيته من الاختراق وماهي الملفات التي عبث بها والكثير من الامور التي سوف تتضح لكم بعد الانتهاء من هذا المقال .

ماهي اداة Kippo :

هي عباره عن اداة مكتوبة بلغة بايثون تقوم بعمل محاكاه لسيرفر ssh بالكامل , ويمكن للاداة التفاعل مع المستخدم ومواصلة الخدعه معه قبل الهجوم وبعد الهجوم بحيث يقوم بمحاولة كسر عملية تسجيل الدخول الى الـ ssh واذا مدير السيرفر يريد له ان ينجح سوف يجعل الباسورد سهل , ثم يسمح له بالدخول الى نظام ملفات وهمي يحتوي على نسخه طبق الاصل من نظام ملفات على سيرفر حقيقي يستطيع الدخول الى مجلد etc ويسحب ملف passwd ويصنع ما يريد من انشاء ملفات وحذف والعديد من الامور , بهذا كله سوف يقوم مدير السيرفر بمعرفة ماذا يريد الهاكر من السيرفر وماهي الملفات ونوع المعلومات التي يريد سحبها وماهو غرض الاختراق والكثير من المعلومات .

بعض من مميزات اداة Kippo :

- نظام ملفات وهمي مثل نظام ملفات حقيقي يمكن للهاكر من انشاء واضافة وحذف وسحب ما يريد من النظام وتصفح المسارات كتلك الموجوده في النظام الحقيقي

- اضافة محتوى وهمي في نظام الملفات الخاص بالاداة على سبيل المثال من الممكن وضع بعض الملفات على مجلد Home ومجلدات اخرى واضافه مستخدمين والكثير من الامور التي تجعل من الشخص يشعر انه داخل نظام ملفات حقيقي .

- تحتوي الاداة على سجلات يمكن مراجعتها لكل ما قام به المهاجم داخل نظام الملفات او عمليات تخمين على سيرفر Honeypot .

- اذا قام المهاجم برفع ملفات الى الاداة سوف تحتفظ بها لكي يتمكن مدير النظام بقراءتها ومعرفتها .

اعداد سيرفر Honeypot باستخدام اداة Kippo :

سوف اقوم بتطيق الشرح على توزيعة Ubuntu Server الاداة تعمل على جميع توزيعات لينكس ولكن اذا كنت تستخدم توزيعه مثل Centos يجب عليك مراعاة بعض التغييرات في الاوامر التي سوف نستخدمها لتنصيب بعض الحزم وتغيير ما يلزم .

الخطوة الاولى :

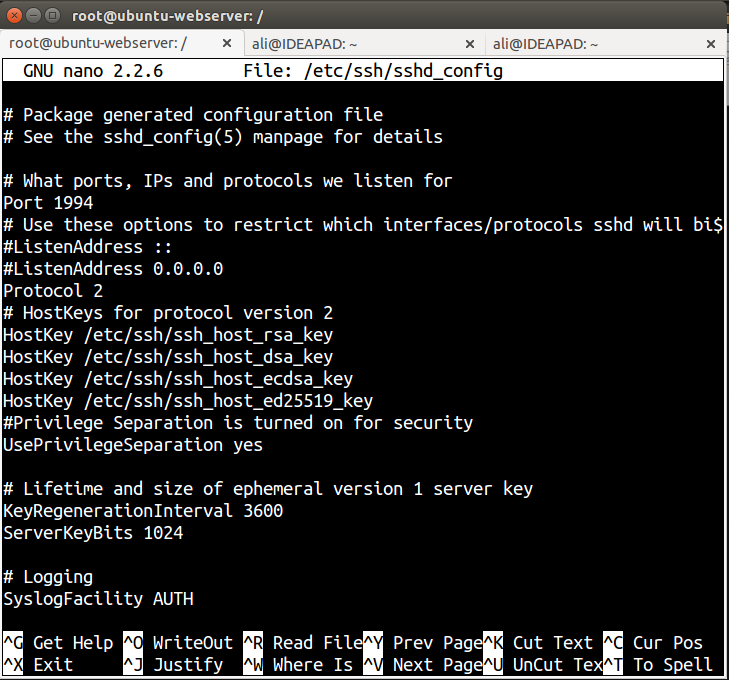

سوف نقوم اولا بتغيير البورت الحقيقي الذي نستخدمه للاتصال بالسيرفر عن طريق ssh الى بورت اخرى لكي نجعل البورت 22 وهو البورت الافتراضي للشخص المهاجم ونجعل البورت الحقيقي اي بورت اخر . سوف اقوم الان بتغيير بورت ssh الحقيقي وليس الوهمي الى 1994 , لانه من المعروف المهاجم سوف يقوم بالتجربه على البورت الافتراضي مباشرة .

قم بفتح ملف اعدادات سيرفر ssh عن طريق الامر التالي :

vi /etc/ssh/sshd_config

كما تلاحظون قمت بتغيير البورت نحتاج الان الى اعادة تشغيل خدمة ssh في السيرفر .

service ssh restart

الخطوة الثانية : تنصيب بعض الحزم اللازمه لعمل Kippo (اعتماديات اداة Kippo )

تحتاج Kippo الى بعض الحزم لتعميل بشكل جيد نقوم بتنصيبها بالامر التالي :

apt-get install python-dev openssl python-openssl python-pyasn1 python-twisted

كذلك سوف نحتاج الى تنصيب subversion :

apt-get install subversion

الخطوة الثالثة : انشاء مستخدم خاص بالأداة Kippo :

نحتاج الى مستخدم خاص بالاداة ونقوم بواسطته انشاء بعض الملفات , نقوم باضافة المستخدم :

useradd -d /home/kippo -s /bin/bash -m kippo -g sudo

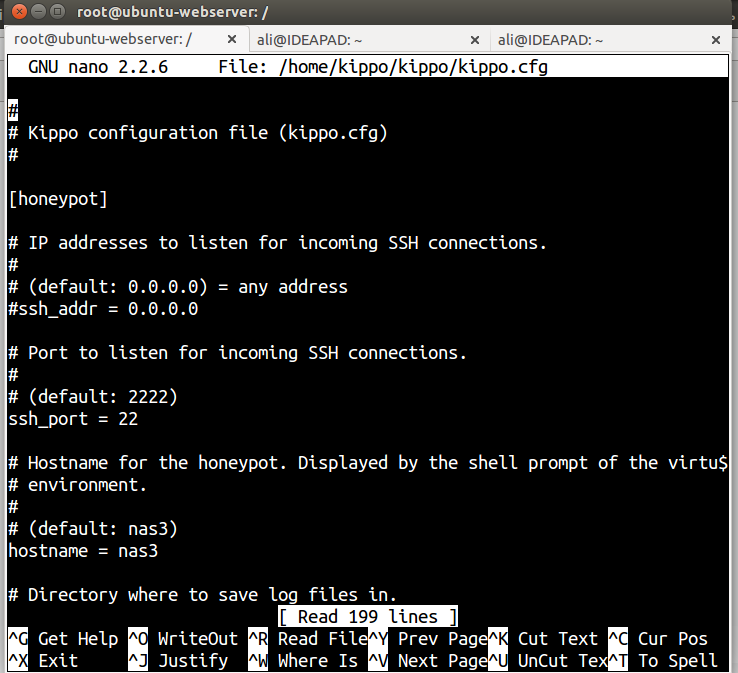

الخطوة الرابعة : تغيير البورت الافتراضي للأداة وهو بورت 2222 الى بورت 22 .

من الضروري ان نجعل الاداة تعمل على بورت 22 لان المهاجم اول ما سيقوم بعمله هو فحص البورت ومحاولة فك كلمة المرور في البورت 22 , لهذا سوف نقوم بتحويل الاداة ان تعمل على بورت 22 كــ ssh وهمي ,, بالنسبة لــ ssh الحقيقي يعمل على بورت اخر .

سوف نستخدم اداة authbind لفتح بورت في النظام :

apt-get install authbind

لتفعيل البورت 22 نقوم بتنفيذ الامر التالي :

touch /etc/authbind/byport/22

نقوم ملكية الملف الى المستخدم kippo عن طريق الامر التالي :

chown kippo /etc/authbind/byport/22

ايضا الصلاحيات :

الخطوة الخامسة : تحميل وتشغيل اداة Kippo :chmod 777 /etc/authbind/byport/22

اولا نقوم بالدخول بالمستخدم kippo الى النظام ثم نقوم بتحميل حزمة الاداة الى مجلد Home باستخدام الامر التالي :

svn checkout http://kippo.googlecode.com/svn/trunk/ ./kippo

ندخل الى المجلد الخاص بالأداة :

cd kippo

الان نقوم بتغيير البورت من 2222 الى 22 عن طريق تعديل ملف اعدادات الاداة kippo.cfg , ولكن قبل هذا سوف نقوم بأعادة تسميته الى kippo.cfg :

mv kippo.cfg.dist kippo.cfg

تبقى ان نقوم بتعديل ملف start.sh الموجود في ملف الاداة ونعدل التالي :

#!/bin/sh

echo -n “Starting kippo in background…”

twistd -y kippo.tac -l log/kippo.log –pidfile kippo.pid

نستبدل السطر الاخير بــ :

twistd -y kippo.tac -l log/kippo.log –pidfile kippo.pid

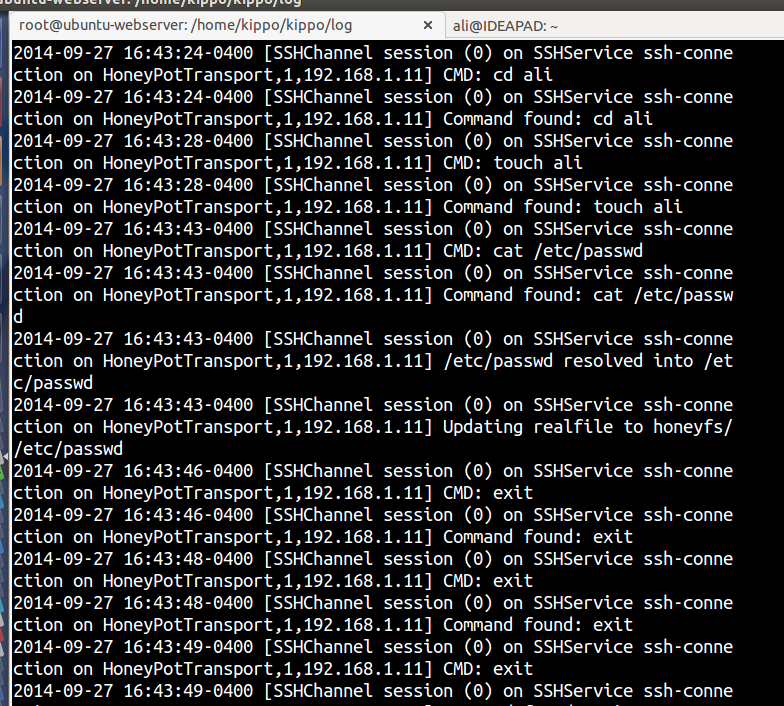

تجربة الاداة :

نستطيع الان تشغيل الاداة عن طريق تشغيل سكربت start.sh , ثم محاولة الدخول الى ssh بشكل طبيعي سوف يطلب منك كلمة المرور كانك تقوم باللولوج الى سيرفر حقيقي كلمة السر الافتراضيه 12345 , ستجد ان الاداة تعمل وقمت بالدخول الى السيرفر ولديك نظام ملفات ويمكنك التعديل عليه والسحب منه والاضافة اليه .

نستطيع الاطلاع على نشاط المهاجم عن طريق التقارير الموجوده في مجلد log .

هناك العديد من المشاريع الرائعه تعمل كــ Honeypot لخدمات مختلفه وكل مشروع له الغرض من برمجته ,, اتمنى انكم استفدتم من هذا المقال شكرا لكم .

ماشاءالله شرح كافي ووافي والله الصراحه انا استفدت جزيت خيرا

We need more ingthsis like this in this thread.

بارك الله فيك الأخ علي و نفع بك الأمة

موضوع مهم و شرح سلس و رائع

وفقك الله لما يحب و يرضى