مقال : أدوات إعداد التقارير في kali linux

تقرير اختبار الاختراق يحوي على النتائج الرئيسية لعمليات المسح الأمني في عملية اختبار الاختراق. التقرير النهائي لعملية اختبار الاختراق يعرض الخدمة المقدمة والمنهجية التي تم اتباعها من أجل إيجاد الثغرات والحصول على النتائج والتوصيات. العديد من مختبري الاختراق يعتبرون عملية إعداد التقرير مهمة مملة لأنها تتطلب الكثير من الوقت والجهد.

في هذا المقال سوف نتعرف على الأدوات الموجودة في الكالي والتي تساعد في تسهيل عملية إعداد التقرير، هذه الأدوات مفيدة لحفظ النتيجة النهائية ليتم الإشارة إليها بشكل سريع عند إعداد التقرير وتسمح لك بمشاركة النتائج مع فريق العمل.

سوف نتعرف على طريقة استخدام هذه الأدوات وطرق تصدير نتائج عمليات الفحص من بعض الأدوات المشهورة مثل nmap, Burp, Nikto, OWASP Zap

في هذا المقال سوف نتعرف على الأدوات التالية:

- Dradis

- Magic Tree

- Metagoofil

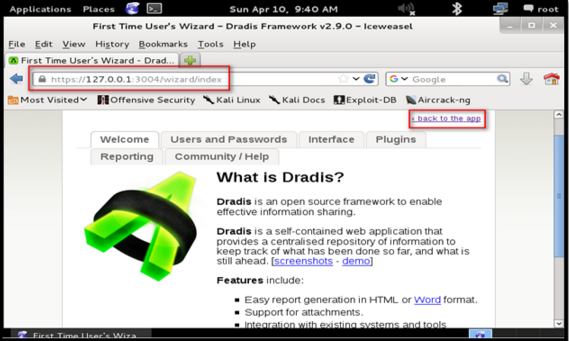

Dradis:

منصة مفتوحة المصدر تساعد على إعداد تقارير خاصة بخبراء أمن المعلومات والحماية وهذه الأداة تم تطوريها باستخدام لغة البرمجة Ruby

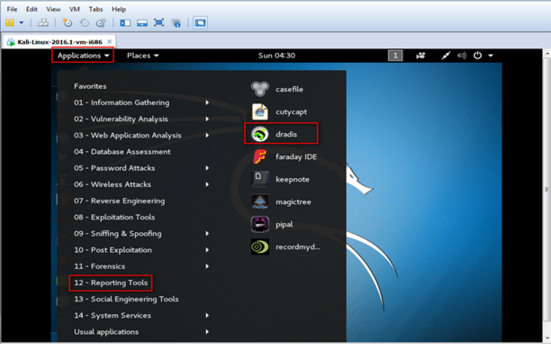

يمكننا الوصول لهذه الأداة في الكالي من خلال:

Application >> Reporting Tools>> Dradis

هذه الأداة عبارة عن تطبيق ويب بحد ذاتها وبالتالي يمكننا الوصول إليها من المتصفح من خلال العنوان التالي:

لتخطي رسالة الخطأ الخاصة بالشهادة يمكننا الضغط على “I Understand the Risks” من أجل إضافة استثناء والسماح لهذه الأداة بالعمل.

رسالة الخطأ الخاصة بالشهادة تظهر لأن Dradis تستخدم شهادة موقعة ذاتياً.

سوف تظهر الصفحة التالية:

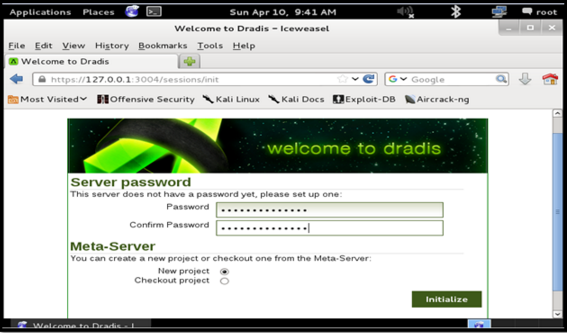

الخطوة التالية هي الحصول على كلمة سر server password من أجل الوصول لهذا التطبيق، يمكننا الضغط على ‘Back to the app” من أجل الوصول لصفحة الإعدادات الخاصة بكلمة السر.

يجب أن نقوم بإدخال كلمة السر ومن ثم الضغط على “initialize”

يجب أن نقوم بإدخال اسم المستخدم وكلمة السر في الصفحة التالية:

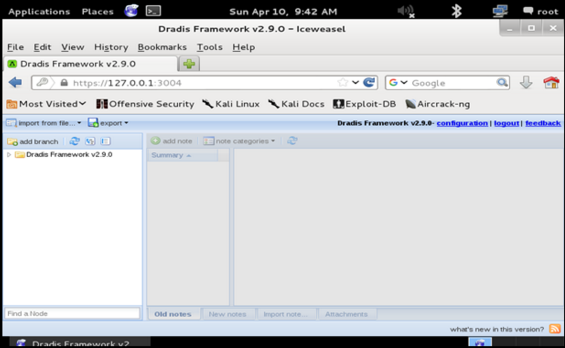

وبعد نجاح عملية تسجيل الدخول سوف نحصل على الواجهة التالية:

الان يمكننا استخدام هذه الأداة من خلال الضغط على “add branch” وتسميته باسم “Security Test”

الان يمكننا الضغط بالزر الأيمن على الفرع branch الجديد الذي تم إنشاءه ومن ثم اختيار “add child” من أجل إضافة sub-branch فرع فرعي.

يوجد نوعان من الخيارات المتاحة:

الأول هو إضافة فرع فرعي sub-branch جديد والثاني هو إضافة جهاز host

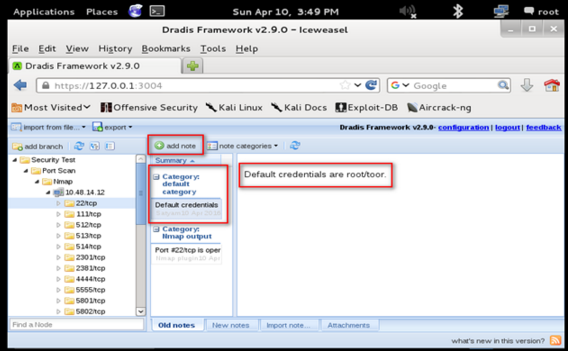

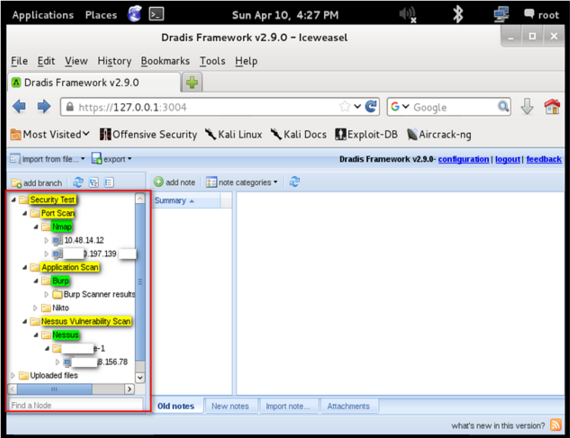

يمكننا خلق شجرة بحسب الحالة التي نعمل عليها، في الصورة التالية فإن الفرع “Security Test” مقسم إلى ثلاث أفرع فرعية لها الأسماء التالية:

- PortScan

- Application Scan

- Nessus vulnerability scan

وكل من هذه الأفرع الفرعية مقسم أيضاً إلى مجلدات خاصة بأدوات مختلفة.

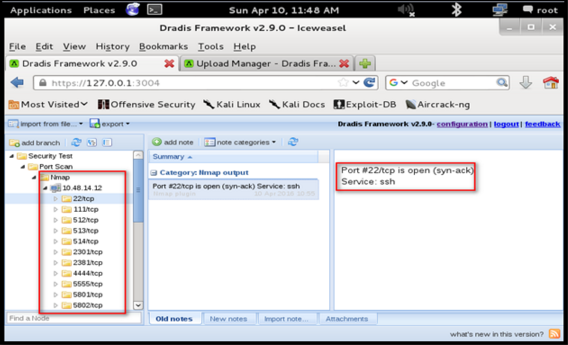

يمكننا إضافة جهاز host داخل أي فرع أو أي فرع فرعي، في هذا المثال قمنا بإضافة العنوان IP: 10.48.14.12 ضمن مجلد Nmap والهدف من ذلك هو وضع نتيجة الفحص باستخدام nmap للجهاز صاحب العنوان IP: 10.48.14.12

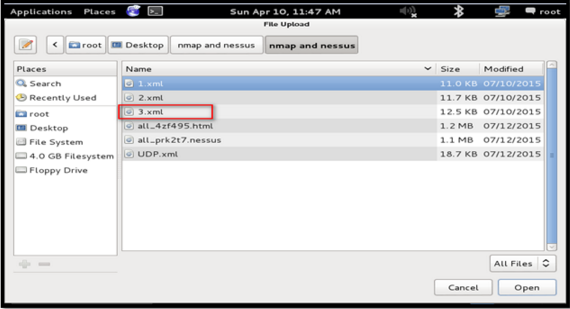

يمكننا الضغط على “import file from..” واختيار “NmapUpload” ومن ثم اختيار الملف الذي يحوي على نتيجة عملية الفحص ليتم رفعه

ومن ثم الضغط على “Open” لتبدأ عملية التحقق من هذا الملف ورفعه.

ويعد الانتهاء من هذه العملية يمكننا رؤية كل المنافذ المفتوحة في الجهاز الهدف.

كما يمكننا إضافة ملاحظات إضافية من خلال الضغط على “add note”

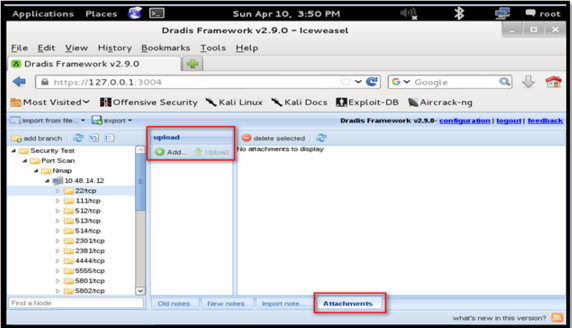

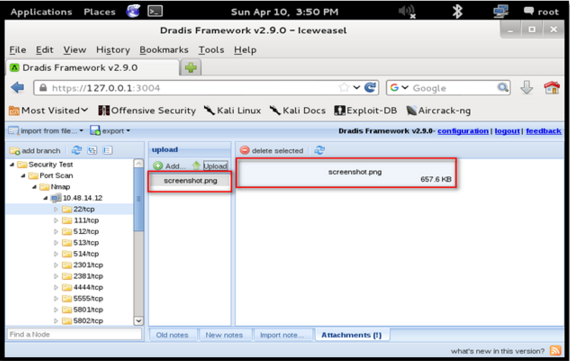

كما يمكننا إضافة لقطة للشاشة screenshot لأي منفذ أو لأي خدمة من خلال

Attachment >> Add >>

ومن ثم نختار الصورة المطلوبة ليتم رفعها.

ومن ثم الضغط على “Upload” ليتم رفع الصورة المحددة.

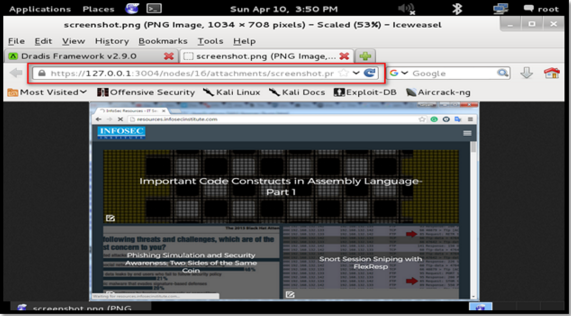

لرؤية هذه الصورة يمكننا الضغط عليها بشكل مزدوج.

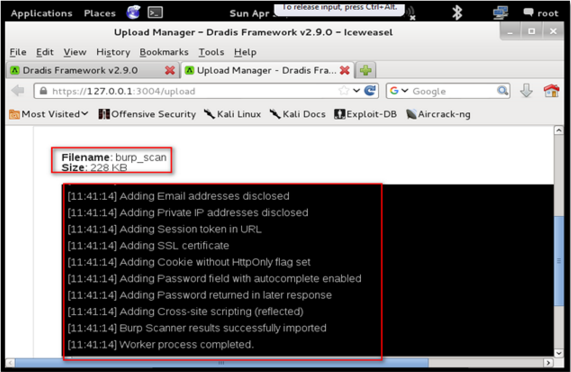

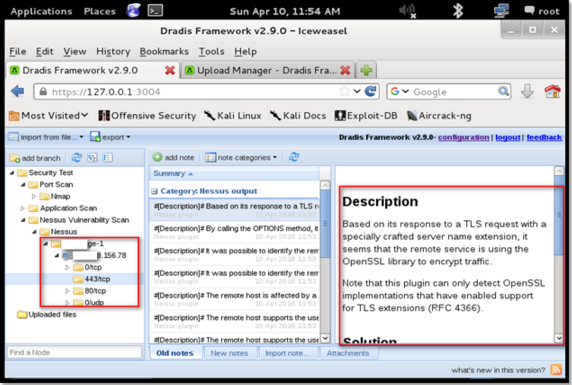

وبشكل مماثل يمكننا رفع نتائج البحث الخاصة بأدوات أخرى مثل Nessus, burp, Nikti and Owasp ZAP

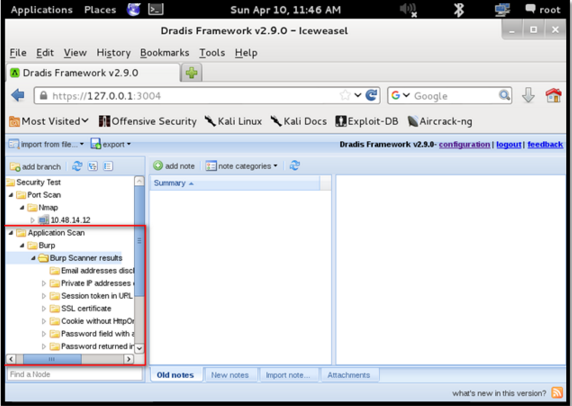

وبعد نجاح هذه العملية سيتم عرض كل الثغرات المكتشفة ضمن المجلد الخاص بكل أداة

المثال التالي لرفع نتائج المسح الخاصة بأداةBurp suite

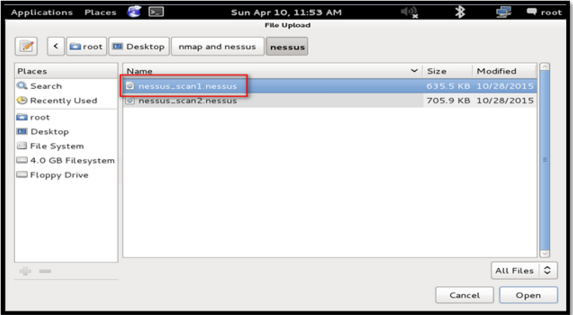

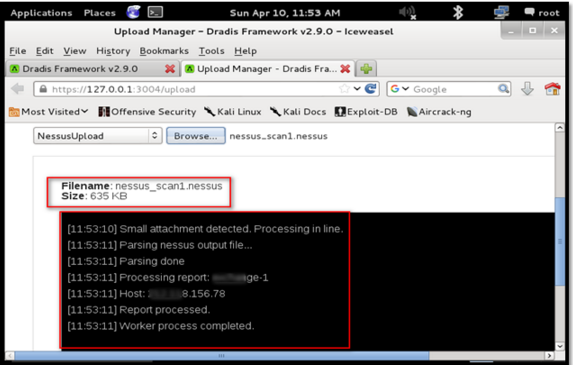

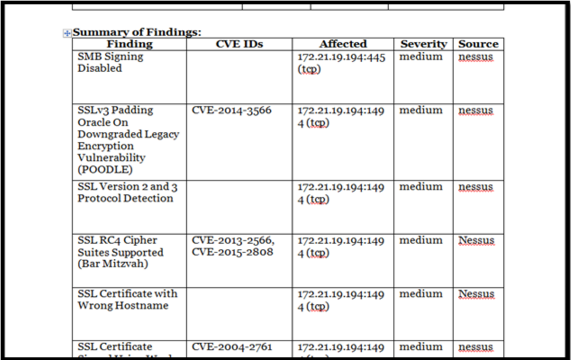

وبشكل مماثل يمكننا رفع نتائج البحث الخاصة ب Nessus

كما يمكن إضافة لقطات للشاشة وملاحظات بنفس الطريقة السابقة.

في الشكل التالي يمكننا رؤية البيانات المرتبة بحسب العمليات ضمن المجلدات الخاصة بكل أداة

يمكننا أيضاً تصدير التقرير النهائي على شكل تقرير واحد يحوي على كل هذه المعلومات السابقة، للأسف فإن تصدير التقرير على شكل مستند word or pdf غير متاح إلا في النسخة المدفوعة من هذه الأداة.

للتعرف على الميزات المدعومة في النسخة المدفوعة من هنا .

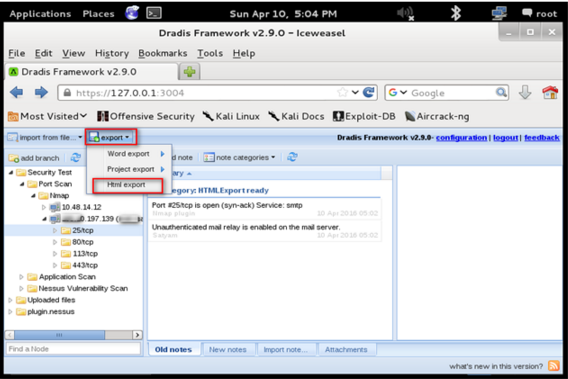

طريقة تصدير التقرير النهائي على شكل صفحات HTML:

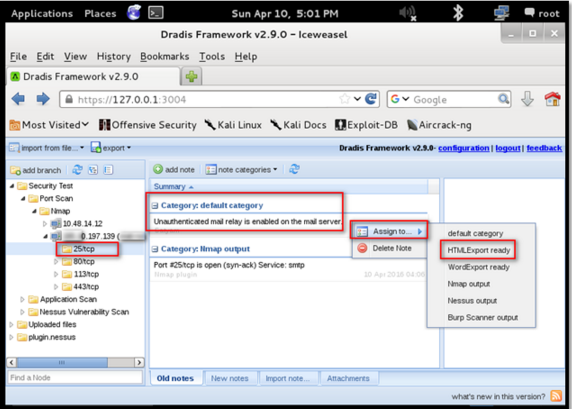

الخطوة 1: نختار النتائج المراد تضمينها في التقرير من خلال الضغط بالزر اليميني على “Category” واختيار “Assign to..” ومن ثم اختيار “HTML Export ready” كما في الشكل التالي:

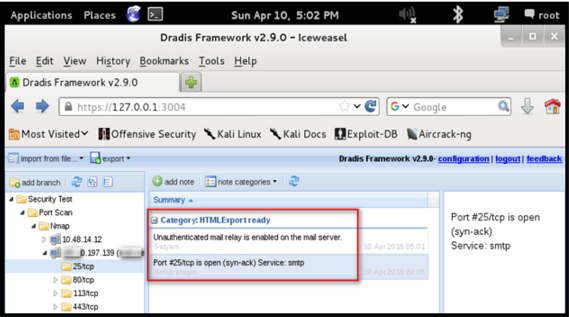

الخطوة 2: بعد تضمين النتائج المراد تصديرها في التقرير يمكننا الضغط على “export” واختيار “Html export” كما في الشكل التالي:

الجدول التالي يظهر أسماء الأدوات وصيغة التقارير المدعومة من قبل Dradis

|

Name |

Expects |

|

Burp Scanner output (.xml) file upload |

Burp Scanner XML output. Go to the Scanner tab > right-click item > generate report |

|

NeXposeSimpleXML file upload |

[undefined] |

|

Nessus output (.nessus) file upload |

Nessus XML (V2) format. |

|

Nikto XML file upload |

Nikto results XML. Use the -o switch with a file name ending in .xml |

|

Nmap output (.xml) file upload |

Nmap results file in XML format. Generate with –oX |

|

OpenVAS XML file upload |

[undefined] |

|

Project package upload |

A Dradis project archive (.zip) generated through Export > Project export > Full project |

|

Project template upload |

A Dradis template XML file generated through Export > Project Export > As template |

|

Retina Network Security Scanner (.xml) file upload |

Retina XML Vulnerability Export |

|

SureCheck SQLite3 file upload |

Expects an .sc file from SureCheck which is in SQLite3 format |

|

Typhon III vulnerability scanner output file upload |

Warning: this plugin is not implemented yet |

|

Web Exploitation Framework (wXf) file upload |

wXf output in XML format |

|

ZAP Upload plugin |

ZAP Proxy XML reports. Generate through Report > Generate XML Report … |

|

w3af file upload |

w3af output in XML format |

Magic Tree:

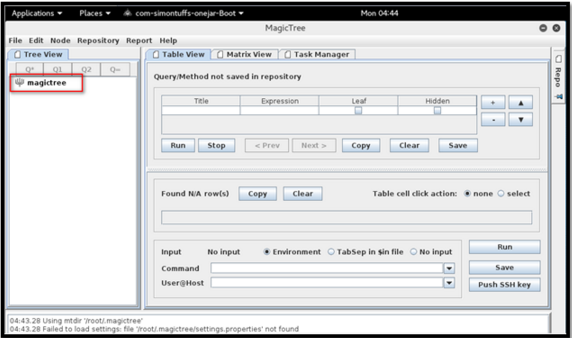

عبارة عن أداة لإدارة البيانات وإعداد التقارير بشكل مشابه ل Dradis وهي مصممة لتسمح لنا بترتيب البيانات والاستعلام منها بشكل سهل جداً بالإضافة إلى توليد التقارير، هذه الأداة موجودة بشكل تلقائي في الكالي ضمن التصنيف “Reporting tools”

يمكننا الوصول لهذه الأداة من خلال:

Application >> Reporting Tools >> Magic Tree

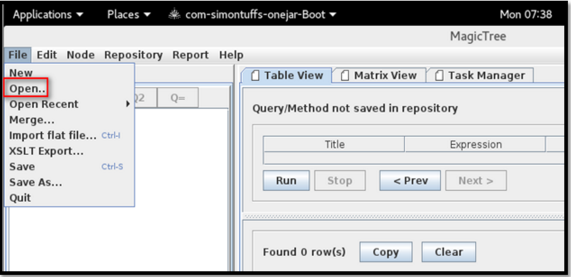

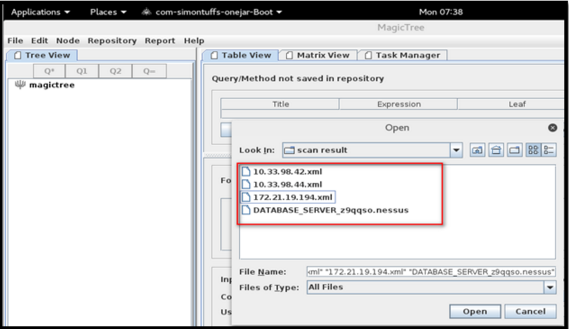

يمكننا اختيار ملف ليتم رفعه من خلال:

File >> open

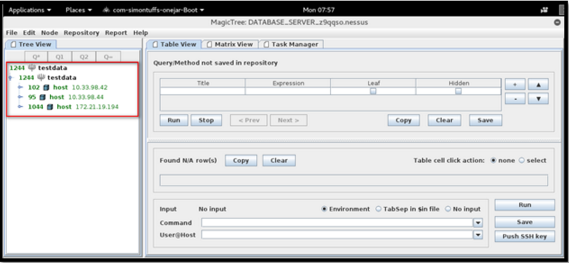

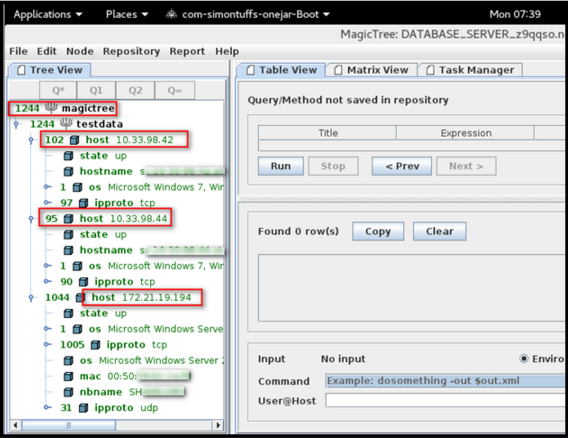

وسيتم ترتيب البيانات ضمن عقد كما في الشكل التالي:

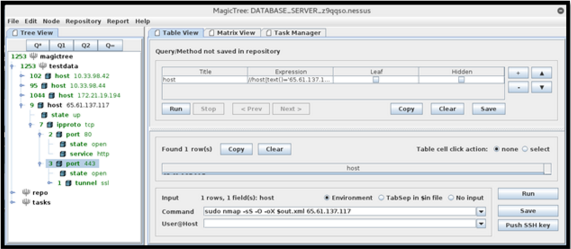

وعند توسيع العقد يمكننا رؤية البيانات كما في الشكل التالي:

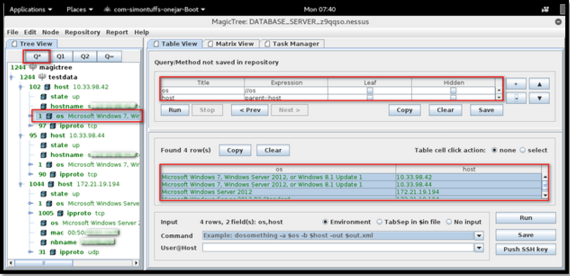

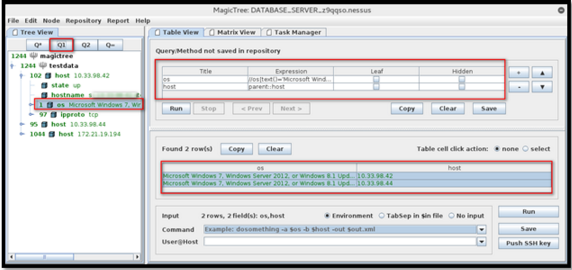

يمكننا طلب مجموعة من البيانات من خلال سطر الأوامر، ويوجد عدة طرق مختلفة لطلب البيانات:

Q*: لتشغيل استعلام يحدد كل العقد المحددة حالياً و من نفس النوع.

مثلاً: إذا قمنا باختيار OS ومن ثم قمنا بالضغط على “Q*” فسوف يتم عرض قائمة بكل العقد من نوع OS الموجودة ضمن الحقل “Query”

Q1: إذا قمنا باختيار OS ومن ثم الضغط على “Q1” فسوف يتم عرض كل العقد من نوع OS كما يظهر في الشكل التالي:

وبهذه الطريقة يمكننا استخراج المعلومات المطلوبة من شجرة البيانات باستخدام سطر الأوامر.

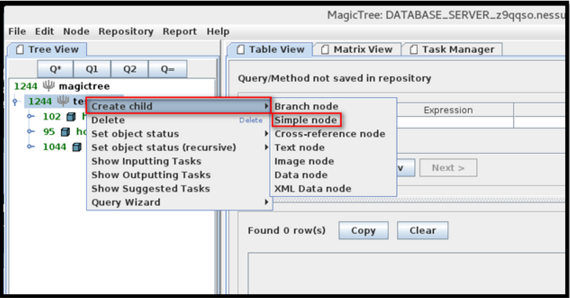

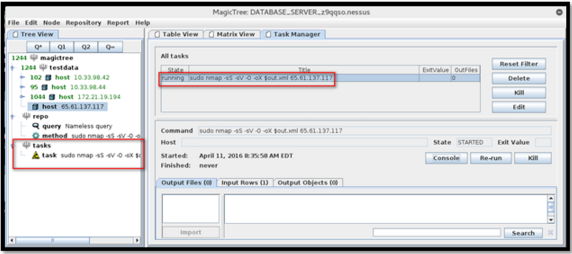

هذه الأداة قادرة على تشغيل nmap من خلال الضغط بالزر الأيمن على “test data” ومن ثم اختيار “Create child” واختيار “Simple node”

يجب أن نقوم بإدخال تفاصيل الجهاز الهدف ومن ثم الضغط على Enter

الآن يمكننا الضغط على “Q1” وإدخال تعليمة nmap في الحقل “Command” والضغط على “Run”

سوف تبدأ nmap بإجراء عملية الفحص المطلوبة وسيتم خلق مهمة جديدة تظهر في أسفل القائمة على يسار الشاشة

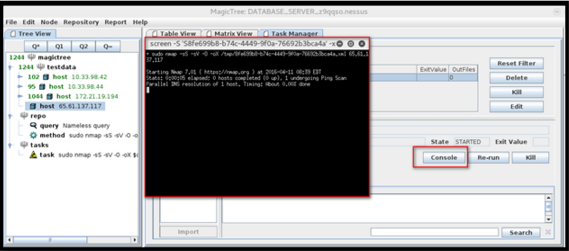

كما يمكننا الوصول إلى سطر الأوامر ورؤية عملية الفحص من خلال الضغط على “Console”

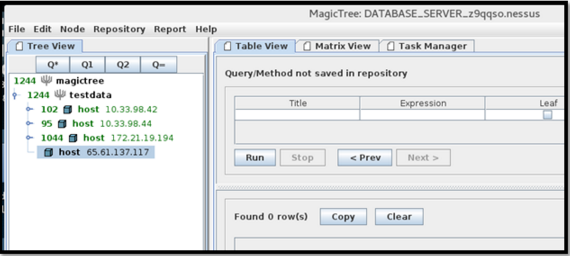

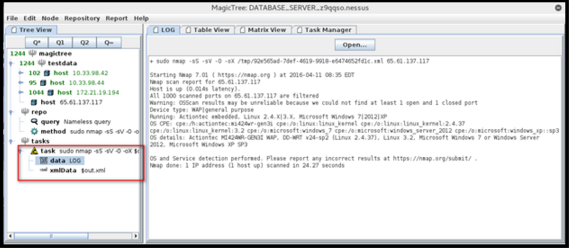

وعند انتهاء عملية الفحص يمكننا رؤية النتائج على شكل XML ضمن العقدة task

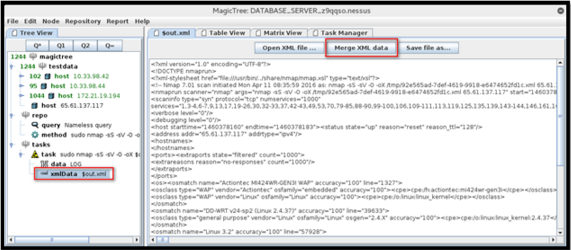

كما يمكننا نقل النتائج إلى الشجرة الحالية من خلال الضغط على “xmlData” ثم الضغط على “Merge XML data”

وعندها سيتم إضافة نتيجة الفحص إلى الجهاز “65.61.137.117” كما يظهر في الشكل التالي:

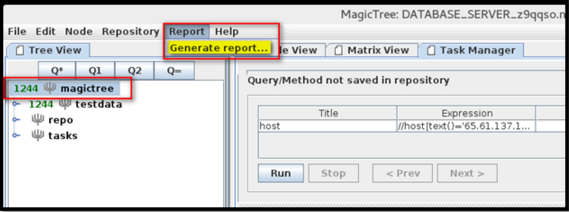

يمكننا توليد تقرير على شكل مستند word من خلال القائمة “Report” ومن ثم اختيار “Generate report”

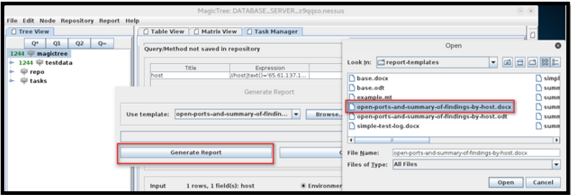

كما يمكننا اختيار شكل التقرير من خلال النماذج المتوفرة

ومن ثم تحديد المكان الذي نريد تصدير التقرير إليه

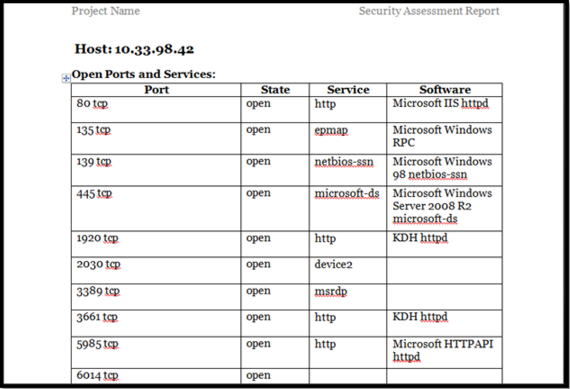

التقرير يكون كما في الشكل التالي:

Magic Tree vs. Dradis:

كلا الأداتين تم تطوريهما للقيام بنفس المهمة وهي إعداد وتوليد التقارير والتعامل مع أداوت اختبار الاختراق المختلفة وإضافة المعلومات بشكل يدوي أو بشكل اتوماتيكي وفي النهاية توليد التقرير النهائي.

الجدول التالي يظهر الفروقات بين الأداتين:

|

Magic Tree |

Dradis |

|

|

General |

||

|

Platform support |

Multi-platform: Java |

Multi-platform: Ruby |

|

Architecture |

Desktop application |

Client-server. A fat client and a web interface are available |

|

License |

Proprietary. Distributed free of charge |

Open source. GNU GPL. |

|

Supported import formats |

||

|

Nmap |

Yes |

Yes |

|

Nikto |

Yes |

Yes |

|

Nessus |

Yes |

Yes |

|

Burp |

Yes |

Yes |

|

OpenVAS |

Yes |

Yes |

|

Qualys |

Yes |

No |

|

Imperva Scuba |

Yes |

No |

|

Typhon |

No |

Yes |

|

NeXpose |

No |

Yes |

|

Netsparker |

No |

No. User-contributed plug-in exists |

|

W3af |

No |

Yes |

|

ZAP |

No |

Yes |

|

Supported report formats |

||

|

Microsoft Word |

Yes |

Yes |

|

OpenOffice |

Yes |

No |

|

HTML |

No |

Yes |

|

Other features |

||

|

Adding file attachments to nodes |

Yes |

Yes |

|

Searching data in the tree |

Yes |

Yes |

|

Dradis-only features |

||

|

تدعم تصدير معلومات الثغرات من OSVDB and MediaWiki |

||

|

التعاون عبر الانترنت من خلال الوصول المتعدد لنفس قاعدة البيانات. |

||

|

MagicTree-only features |

||

|

تنفيذ المهمات من خلال سطر الأوامر وجمع نتائج تنفيذ هذه الأوامر. |

||

|

تحليل البيانات والسماح بالاستعلام عن البيانات من خلال سطر الأوامر |

||

Metagoofil:

أداة لجمع المعلومات مصممة لتقوم باستخراج المعلومات الذاتية metadata من المستندات المنشورة للعامة pdf, doc, xlc, ppt, docx, pptx, xlsx الخاصة بهدف أو شركة معينة.

وهي جزء من أدوات إعداد التقارير ويمكن أن تعطي الكثير من المعلومات المهمة من خلال فحص الملفات التي تحصل عليها ويمكنها توليد صفحات HTML تحوي على المعلومات الذاتية metadata التي تمكنت من استخراجها بالإضافة إلى قائمة بأسماء المستخدمين المحتملين وهذه المعلومات مفيدة جداً في هجمات القوة الغاشمة brute force attacks على الخدمات التي تعمل على السيرفر مثل ftp, web application, VPN, or pop3

وهذا النوع من المعلومات يساعد مختبر الاختراق في مرحلة الاستطلاع وجمع المعلومات.

هذه الأداة تعمل من خلال الخطوات التالية:

- البحث عن الملفات المطلوبة في الموقع الهدف باستخدام محرك البحث google

- تحميل كل الملفات التي تم إيجادها.

- استخراج المعلومات الذاتية metadata من هذه الملفات.

- حفظ النتيجة في صفحات HTML

طريقة استخدام Metagoofil من أجل توليد تقرير لعملية اختبار اختراق:

الخطوة 1: هذه الأداة غير موجودة في الكالي بشكل تلقائي ويمكننا الحصول عليها باستخدام التعليمة التالية:

apt-get install metagoofil

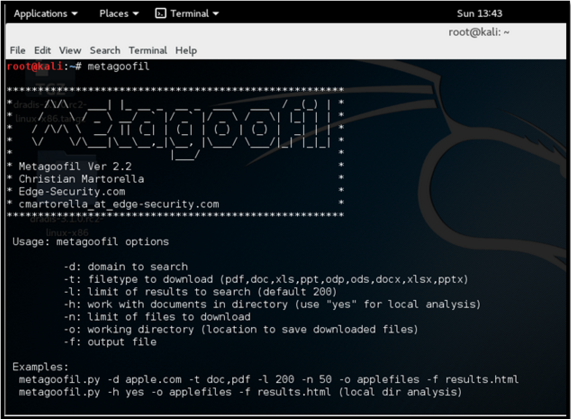

الخطوة 2: بعد الانتهاء من عملية التنصيب يمكننا استخدام التعليمة التالية لعرض الخيارات المتاحة:

metagoofil

الخطوة 3: يمكننا تشغيل هذه الأداة باستخدام التعليمة التالية:

metagoofil -d target.com -t pdf,doc,ppt -l 200 -n 5 -o /root/Desktop/metagoofil/ -f /root/Desktop/metagoofil/result.html

-d: لتحديد عنوان الهدف.

-t: لتحديد نوع الملفات المطلوب البحث عنها وتحميلها.

-l: لتحديد عدد الملفات في النتيجة النهائية، القيمة الافتراضية هي 200

-n: لتحديد عدد الملفات التي سيتم تحميلها.

-o: لتحديد المسار المراد تحميل الملفات إليه.

-f: لتحديد اسم ومكان التقرير النهائي.

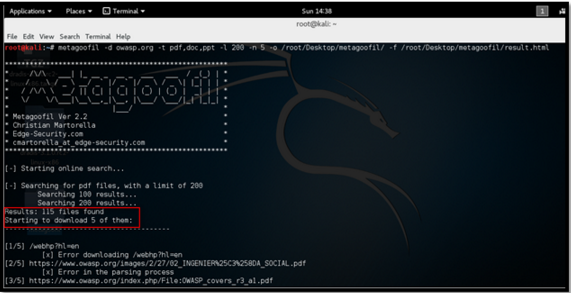

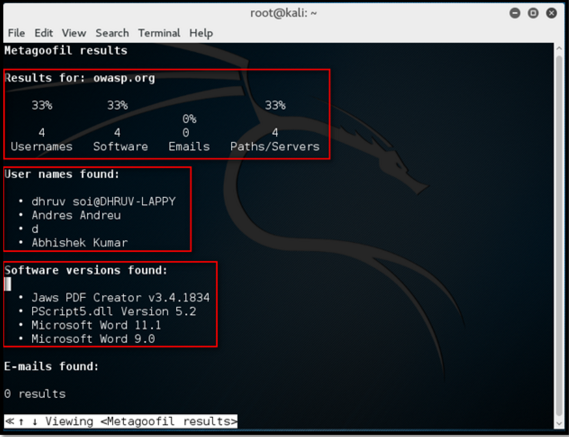

الخطوة 4: لنقم بتجربة هذه الأداة على موقع www.owasp.org

باستخدام التعليمة التالية:

metagoofil -d owasp.org -t pdf,doc,ppt -l 200 -n 5 -o /root/Desktop/metagoofil/ -f /root/Desktop/metagoofil/result.html

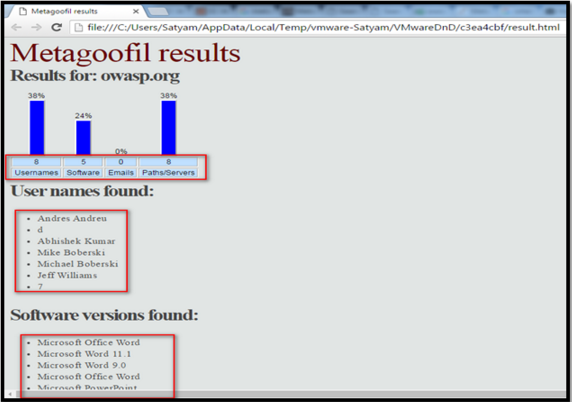

كما يظهر في الشكل التالي فإن هذه الأداة وجدت 115 ملف من نوع PDF وقامت بتحميل خمسة ملفات فقط لأننا قمنا بتحديد عدد الملفات المراد تحميلها لتكون خمسة ملفات فقط.

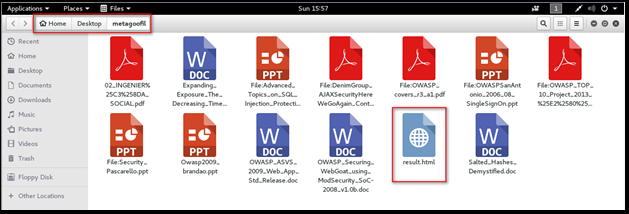

الخطوة 5: رؤية الملفات المحملة ضمن المسار التالي:

~/metagoofil

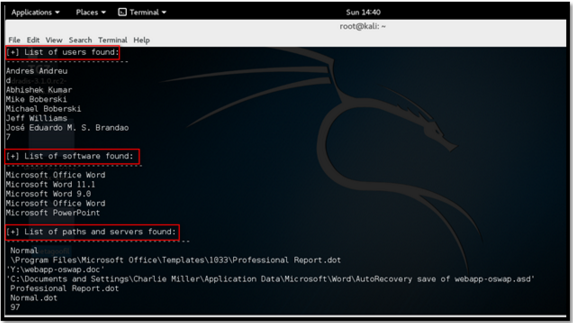

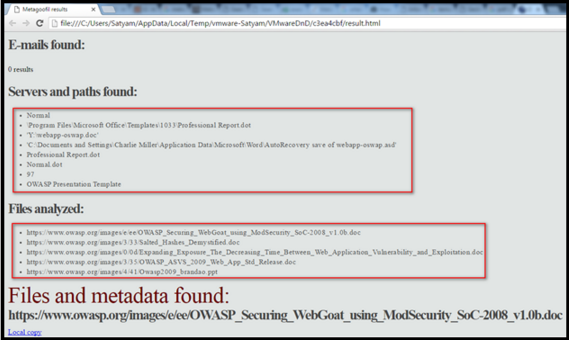

الخطوة 6: فتح الملف result.html الذي يحوي على المعلومات التي تم استخراجها من الموقع الهدف.

هذه المعلومات تحوي على:

- أسماء المستخدمين.

- إصدارات البرامج.

- عناوين البريد الالكتروني.

- مسار الملفات.

- نتائج تحليل الملفات.

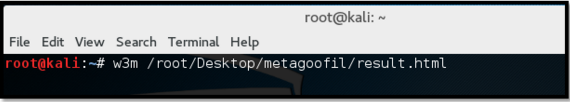

يمكننا فتح الملف result.html باستخدام الأداة w3m والتي تعمل من خلال سطر الأوامر (عبارة عن متصفح يعمل من خلال سطر الأوامر خاص بنظام التشغيل لينكس) هذه الأداة غير موجودة في الكالي بشكل تلقائي ويمكننا الحصول عليها باستخدام التعليمة التالية:

apt-get install w3m

وبعد انتهاء عملية التنصيب يمكننا عرض محتوى التقرير باستخدام التعليمة التالية:

w3m /root/Deskto/metagoofil/result.html

من خلال النتائج السابقة يمكننا الحصول على الكثير من المعلومات المهمة مثل أسماء المستخدمين ويمكن الاستفادة منها في هجمات القوة الغاشمة brute force للتخمين على كلمات السر بالإضافة إلى معلومات عن إصدارات البرامج وهذا يسمح لنا بالبحث عن الثغرات الموجودة في هذه الإصدارات بالإضافة إلى معلومات عن المسارات في السيرفر الهدف.

الخلاصة:

بالرغم من أن Magic Tree and Dradis تقومان بتنفيذ مجموعة من المهام المتشابه ولكل منها إيجابيات وسلبيات، يمكننا الاختيار بين هاتين الاداتين بحسب الحالة المطلوبة.

بالمقابل فإن Metagoofil تعتبر أداة قوية جداً لاستخراج المعلومات الذاتية metadata من الوثائق والمستندات المتاحة في الموقع الهدف كما يمكنها القيام بتوليد تقرير يحوي على معلومات مهمة جداً مثل أسماء المستخدمين ومسارات الملفات وإصدارات البرامج وعناوين البريد الالكتروني ومعلومات أخرى والتي يمكن استخدامها في مراحل مختلفة من عملية اختبار الاختراق.

ترجمة لمقال : Kali Reporting Tools لصاحبها Satyam Singh .

اقرأ ايضا : مقال : خطوات كتابة تقرير لعملية اختبار اختراق

Thank You 🙂

مشكور على هدا المقال الرائع