مقال: أداة THE HARVESTER للبحث عن الإيميلات والدومينات الفرعية

كما ذكرنا من قبل أن مرحلة جمع المعلومات تعتمد بشكل كبير على مختبر الاختراق، بالإضافة إلى أنها الأقل تقنية!! ولكننا ذكرنا أيضًا أن هناك أدوات تساعدنا في مرحلة جمع المعومات، في هذا المقال سنتعرف على ثاني الأدوات التي ستساعدنا في عملية جمع المعلومات!!

قبل البدء، أريد أن أنبه أن الخطوة التي تسبق استعمال أداة The Harvester هي أن تستخدم جوجل ومحركات البحث في جمع أكبر قدر من المعلومات عن الهدف، لكني لم أقم بشرح هذه الطريقة لأن الأخ محمد عسكر قام بشرحها في فيديو سابق له، لكني يجب أن أنوه أيضًا بأن استعمال شبكات التواصل الاجتماعي لاستخراج المعلومات هي ضمن الخطوة السابقة!! سأعطيك مثال: فلنفترض أنك أثناء عملية جمعك للمعلومات اكتشف أن مدير الشبكة يمتلك حساب على الفيسبوك وتويتر، يمكنك الآن أن تقوم بإضافته كصديق في الفيسبوك وأن تتبع تغريداته على التويتر وأن تنتظر فربما يضيف شيئًا يهمك، فربما يذكُر مثلاً شيئًا عن مواجهته مشكلة مع الجدار الناري أو أي مشكلة تقنية أخرى. ستتفاجأ من كم المعلومات التي يمكنك الحصول عليها بمجرد متابعتك لما ينشره الموظفين على حساباتهم على شبكات التواصل الاجتماعي.

لمشاهدة فيديو الأخ محمد عسكر الذي يتحدث فيه عن كيفية استخدام محركات البحث في عملية جمع المعلومات اضغط على الرابط:

فيديو : إستخدام محركات البحث في إختبار الإختراق وجمع البيانات

أما الآن سنتحدث عن إحدى أفضل الأدوات التي يمكن استخدامها في عملية الاستطلاع، هي أداة “The Harvester”. بالرغم من أنها أداة بسيطة إلا أنها عبارة عن سكربت مبرمج بلغة البايثون فعال للغاية، قام ببرمجته “Christian Martorella”. هذه الأداة تسمح لنا بفهرسة سريعة ودقيقة لعناوين البريد الإلكتروني والدومينات الفرعية المتصلة بطريقة مباشرة بهدفنا.

من المهم دائمًا استخدام أجدد نسخة من الأداة، لأن محركات البحث تقوم بتغيير أنظمتها دائمًا، وفي معظم الأحيان تقوم بتغيير إعداداتها من أجل منعك من عمل أي بحث آلي.

أداة “The Harvester” يمكن استخدامها للبحث من خلال “Google”، “Bing”، “PGP Servers”، عن عناوين البريد الإلكتروني و الدومينات الفرعية. يمكنها أيضًا البحث من خلال “Linkedin” عن أسماء المستخدمين.

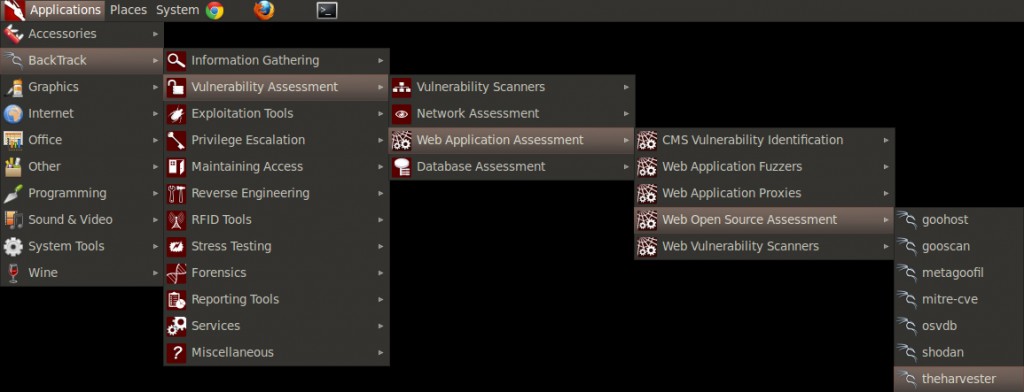

إن كنت تستخدم توزيعة “BackTrack”، يمكنك الوصول للأداة بهذه الطريقة:

أو يمكنك بكل بساطة الدخول لهذا المسار:

أما إن كنت تستخدم توزيعة أخرى فيمكنك تحميل الأداة من هذا الرابط:

http://www.edge-security.com/theHarvester.php

بعد تحميلها، يمكنك فك الضغط عن ملف الـ”tar” بواسطة هذا الأمر:

tar xf theHarvester-2.2.tar

سواء كنت تستخدم توزيعة “BackTrack” أو كنت تستخدم توزيعة أخرى، فخطوات عمل الأداة واحدة.

تأكد من أنكَ بداخل المسار الخاص بالأداة ثم اكتب هذا الأمر في الـ”Terminal”:

قبل أن نتحدث عن النتائج التي خرجت بها الأداة، دعنا نقوم بشرح الأمر السابق.

“./theHarvester.py” : من أجل استدعاء الأداة.

“-d” : من أجل تحديد الدومين المستهدف.

“cisco.com” : الدومين المستهدف، و يمكنك تغييره للدومين الذي تريده.

“-l” : من أجل تحديد عدد النتائج التي نريدها، ففي الحالة السابقة، نحن أخبرنا الأداة بأننا نريد 10 نتائج فقط و بعدها يتوقف.

“-b” : لتحديد الموقع الذي سنبحث من خلاله، و في الحالة السابقة نحن اخترنا “google”.

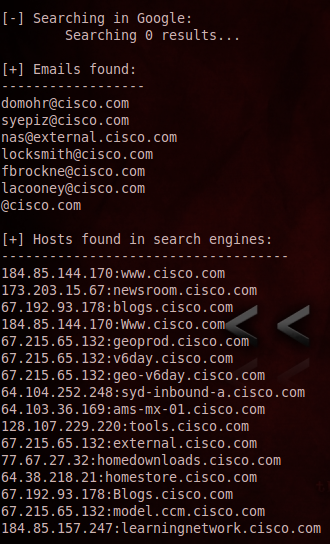

و الآن بعد أن فهمنا الأمر الذي كتبناه، دعنا نناقش النتائج التي أخرجتها الأداة.

كما نرى، الأداة أخرجت أكثر من عنوان بريد إلكتروني، بالإضافة إلى العديد من الدومينات الفرعية.

والآن بعد أن وجدنا هذا العدد من الدومينات الفرعية، كل ما علينا أن نفعل هو أن نضيفها لقائمتنا ونعامل هذه الدومينات على أنها أهداف ونعيد عملية الاستطلاع لكن هذه المرة سنعيدها على هذه الدومينات الفرعية.

كما نلاحظ، كلما تعمقنا في هذه العملية، كلما ظهرت لنا أهداف جديدة، لذلك يجب أن نضع في اعتبارنا أن هذه المرحلة لن تنتهي بسرعة، فقد تتطلب هذه المرحلة ساعات أو أسابيع، كل هذا يعتمد على المعلومات التي نجدها.

طبعًا الأمر الذي استخدمناه في الوصول للنتائج السابقة، ليس هو الأمر الوحيد في الأداة، لذلك سأترك لكم حرية التعرف على الأداة بطريقتكم و استخدام أوامرها.

يسلموووو اداة جيدة جدا …

إقتبآس

“عن مواجهته مشكلة مع الجدار الناري أو أي مشكلة تقنية أخرى”

نستيطع ايضاً الاستفآدة من هذه ..باستخدام الهندسة الاجتماعية … والادعاء اننا من فريق الدعم الفني.. 🙂

بالطبع مرحلة الاستطلاع لا تكتمل بدون الهندسة الاجتماعية، فهي يمكن أن تجنبنا الكثير من المراحل وقد تصل بنا إلى مرحلة التحكم الكامل بدون أي إرهاق أو تعب!!

انا ع نظام كالى لينكس

ولا أجد تلك الاداه

ومشكور أخى ياابن بلدى الحبيب

وممكن ur acc on facebook

i need to call u

صراحة، لم أستعمل توزيعة كالي بعد!! مع إنني قمت بتحميلها إلا أنني لم أجربها بعد لذلك لا أعرف محتواها لكن يمكنك تحميل الأداة من هذا الرابط كما ذكرت في المقال!!

http://www.edge-security.com/theharvester.php

اخترق فيسبوك

ببببببببببببببببببببببببببببببببببب